Googles nye app «Allo» tilbyr krypteringen NSA-varsleren går god for, men den er ikke påslått som standard. Det får Snowden til å steile.

Google lanserte onsdag en ny meldingsapp kalt Allo. Den er resultatet av at Google har bygget opp en ny chat-app helt fra grunnen av.

Den inneholder alle dagens kjennetegn på en typisk chat-app. Du kan dele tekst, bilder, video, emojis og «klistremerker». I tillegg er det mulig å kontakte alle Google-brukere via appen. Facebook lanserte en lignende funksjon for Facebook-brukere i sin Messenger-app i oktober 2015.

Google fremhever selv «smart svar»-funksjonen som noe av det viktigste ved Allo. Ved hjelp av kunstig intelligens vil appen foreslå ting du kan skrive i samtalen. Dette ble lansert på Gmail i november i fjor.

Det kan altså spare deg for både tastetrykk og tid om du bare godkjenner Googles forslag til svar, i stedet for å skrive et selv. Hva dette og chat-robotenes popularitet på sikt vil gjøre med måten vi chatter med hverandre på, gjenstår å se.

Snowdens anbefalte kryptering

Dette er altså ingen radikale nyvinninger for oss brukere, men under panseret skjer det noe langt mer spennende. Der har Google nemlig lagt inn ende-til-ende-kryptering av all kommunikasjon.

Krypteringen er basert på Signal-protokollen, utviklet av Open Whisper Systems. Sistnevnte står bak chat-appen Signal, som krypterer alle tale- og tekstmeldinger som standard.

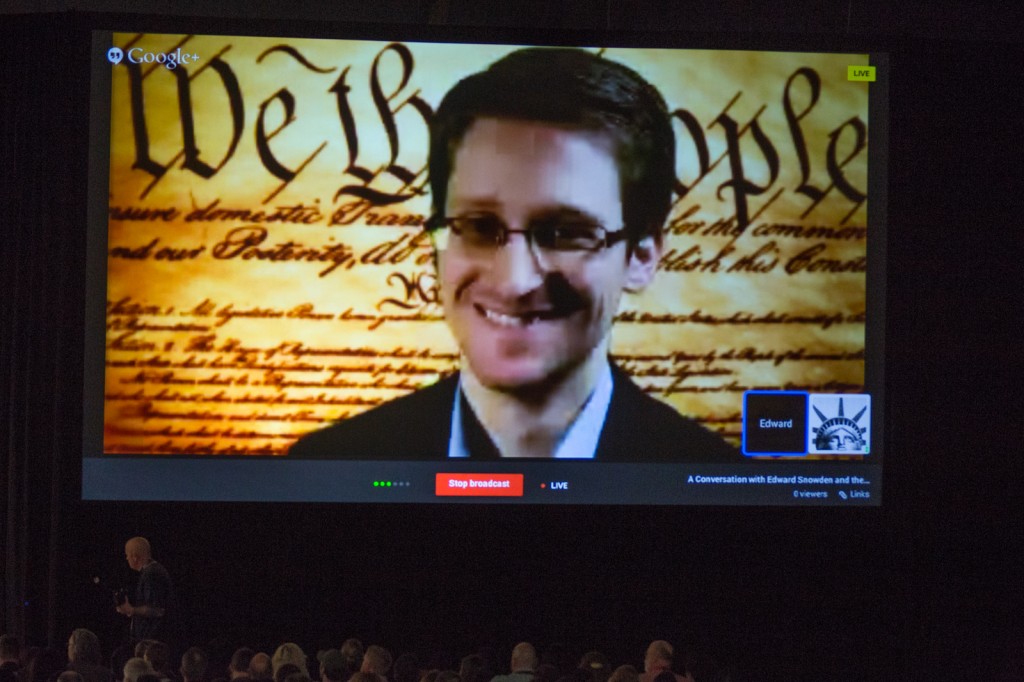

Selv om mange chat-apper tilbyr kryptering, er Signal er en av svært få som er omfavnet av NSA-varsleren Edward Snowden.

I use Signal every day. #notesforFBI (Spoiler: they already know) https://t.co/KNy0xppsN0

— Edward Snowden (@Snowden) November 2, 2015

I motsetning til de fleste andre standarder for meldingstjenester, baserer Signals protokoll seg på åpen kildekode. Dette åpner for at alle kan ettergå koden som driver appen.

The Intercept skriver at Signals egen app også støtter «forward secrecy«. Dette gjør at om noen får tak i din krypteringsnøkkel kan de ikke åpne krypterte meldinger du tidligere har sendt, om de er i besittelse av dem.

Forhåpentlig er Googles omfavnelse av protokollen også godt nytt for økonomien til den ideelle organisasjonen Open Whisper Systems, for videre utvikling av protokollen.

Skeptisk Snowden

På tross av støtten for Signal-protokollen er Edward Snowden ikke positiv til Allo. Han mener appen foreløpig bør unngås fordi den ikke har påslått krypteringen som standard.

At Google har valgt å skru av ende-til-ende-kryptering som standard i den nye chat-appen Allo er farlig og gjør den utrygg. Unngå den inntil videre.

Edward Snowden på Twitter

Edit: Terje skriver i NRKbetas kommentarfelt at krypteringen er skrudd av fordi den nye tjenesten Google Assistant må ha tilgang til samtalen for å kunne tilby sine tjenester:

Grunnen til at «end to end» kryptering ikke er aktivert som standard er fordi Google assistant er en stor del av appen. For å kunne vise kontekstuelle forslag til samtalen og gi tilgang til Google sine tjenester basert på innholdet, må Google nødvendigvis kunne se innholdet i samtalen.

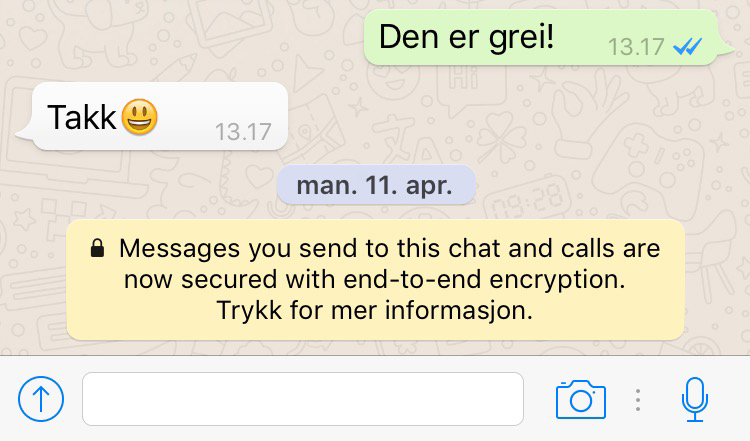

Whatsapp valgte i motsetning til Google å slå på ende-til-ende kryptering som standard i slutten av april. Da fikk alle Whatsapp-brukeren beskjed fra selskapet om at meldingsutvekslingene nå var kryptert:

Analysesjef Jon Fitje Hoffmann i PSTs kommentar i anledningen var at PST nå måtte endre arbeidsmetoden sin for overvåking:

Då får vi bruke andre metodar… ! 🙂 BBC News – Whatsapp adds end-to-end encryption https://t.co/2Bf2yGQOkW

— Jon Fitje Hoffmann (@jonfhm) April 6, 2016

Ukrypterte standarder erstattes

Det er altså inne i disse appene at krypteringen nå begynner å bli en standardfunksjon. Chat-appene Signal, Whatsapp og nå Allo, gjør det langt lettere å skjerme våre private meldinger. Ettersom flere aktører (som Netflix og NRKbeta) også går over på den krypterte HTTPS-standarden for nettsider, er det klart at kryptering av vår kommunikasjon på nettet raskt blir utbredt. NRK-journalist Øyvind Bye Skille har også kartlagt hvor utbredt HTTPS-standarden er på offentlige nettsider i Norge.

Det er noen som har tatt steget, men langt fra alle. Grunnen finner vi i fortiden, hvor kryptering var sjelden vare da teknologi og telenettet ble bygget ut.

De første og mest utbredte standardene vi har for digital kommunikasjon er nemlig ukrypterte.

Dette gjør at det er relativt enkelt å få tilgang til andres e-post, telefonsamtaler og SMS.

Nasjonal sikkerhetsmyndighet skriver på sin blogg at avlytting har vært en forutsetning i gamle standarder for kommunikasjon.

…man må huske på at de fleste standarder, spesielt innen telekommunikasjon, ikke bare åpner for avlytting, men krever mulighet for avlytting.

Sjefingeniør Lars Olaussen i Etablering av kryptering i en fei

Etter hvert som telenettet har blitt avansert, har også krypteringen blitt bedre. En grei huskeregel er at jo høyere nummer foran G’en i telenettet er (2G, 3G, 4G, osv.), jo bedre er krypteringen.

Dessverre er det ikke alltid like lett å holde seg på den mest krypterte tele-linjen.

Under SKUP-konferansen i 2015 viste NSM hvordan du enkelt kan låse mobilen din til å velge å maksimalt koble seg til 2G, eller 3G-nettet. Slik kan du spare batteri eller få en mer stabil tilkobling. Til gjengjeld får du en mer usikker linje enn via 4G-nettet.

Paradokset ligger i at man fram til nå vanskelig har kunnet velge å stoppe mobilen fra å koble seg «nedover» i nettverkene hvis det er dårlig 4G-dekning. Dermed var det vanskelig å velge sikkerhet over batteri og tilkobling. Slik kunne en potensiell angriper lure telefonen din til å tro at det var dårlig dekning, og få den til å koble seg til et nett hvor det er lettere å overvåke deg.

Du kan høre mer om Signal i vår podcast #14 om sikkerhet i mediebransjen med sikkerhets-ekspert Per Thorsheim.

Hva synes du om utberedelsen av kryptering i apper og på nettsider?

Fint at man tar opp viktige tema som kryptering og overvåking, men artikkelen er misvisende. Grunnen til at «end to end» kryptering ikke er aktivert som standard er fordi Google assistant er en stor del av appen. For å kunne vise kontekstuelle forslag til samtalen og gi tilgang til Google sine tjenester basert på innholdet, må Google nødvendigvis kunne se innholdet i samtalen. Det er misvisende å sammenlikne med f.eks Whats App som ikke har en slik funksjonalitet.

Hei Terje, og takk for god kommentar! Har inkludert ditt resonnement om Google Assistant i saken. Er ikke helt enig i at Whatsapp og Allo ikke kan sammenlignes. Basisfunksjonaliteten er chat mellom mennesker, men enig i at Google baserer seg på langt mer «robot-funksjonalitet» enn de fleste andre. Har ennå ikke fått bekreftet om offentlige kringkastingslister på Whatsapp (som sender ut meldinger fra én til mange) også er krypterte.

Det argumentet gjelder bare hvis du antar at det ikke er mulig å lage kontekstuelle svar lokalt, uten å sende data til serveren. Google har gjort en avveining: Det er lettere å tilby en slik flashy funksjon på serveren enn å gjøre det lokalt, derfor blir sikkerheten til brukeren nedprioritert.

«I tillegg er det mulig å kontakte alle Google-brukere via appen.»

Det tror jeg er feil, Allo er ikke knyttet til Googlebrukeren, men til telefonnummeret ditt. Så slik sett ligner det mer på Telegram enn Hangout (hvor alle Googlebrukere i teorien har en konto).

Du har helt rett, Kjetil. Jeg misforstod en kollega, og har nå fjernet avsnittet fra artikkelen. Takk for kommentar!

Det avhenger vel av mobilen om man kna hindre den i å koble seg «nedover». Telenors løsning for mobi bredbånd kan man «låse» modemet å bare bruke f.eks. 3G.

Og Snowdens naive tror på open source delte jeg også – helt til vi fikk skandalen for en tid siden med det som jeg ikke husker navnet på i farten, men det var en bredside for open-source-skuta mhp. troen om at feil alltid vil oppdages fordi alle har tilgang til kildekoden.

Du tenker nok på Heartbleed.

At Open Source ikke er feilfri betyr ikke at kommersielle tjenester er bedre.

Heartbleed var en teknisk feil, ikke en som er bygget inn med vilje. Og der er forskjellen mellom kommersielle selskaper og OS. Med OS er det ikke vits for NSA eller andre nasjoners sikkerhetsorganer å prøve å presse inn svakheter i koden med vilje, – fordi koden ikke er en person eller ett firmas eiendom. Det er dermed ingenting å tjene på dette for noen, men det er noe å tape for alle.

Svakheten er selvsagt at slik som med hearbleed at mange benytter seg av gode prosjekter uten å nødvendigvis legge penger til utvikling på bordet. Det ble forresten orden på.

Jeg vet ikke om man har noen bevis for hvorvidt heartbleed var intensjonelt eller ikke, men det kunne ha vært det. Det å snike inn svakheter i OSS kan være veldig mye å tjene på for NSA, hvis de kan bruke denne svakheten uten at noen oppdager at den er der. Så vet ikke helt hvorfor du mener at de har ingenting å tjene på dette.

«Paradokset ligger i at man ikke kan velge å stoppe mobilen fra å koble seg «nedover» i nettverkene hvis det er dårlig 4G-dekning.»

På min Windows Phone pleide jeg i å være i stand til å hindre den i koble ned til 2G-nettet når jeg var utenfor 4G-rekkevidde. Vet ikke om dette fremdeles er støttet, men det viser at det kommer an på mobilen.

Takk for kommentarer, Gunnar. Dette ser ut til å ha blitt mye enklere etter NSMs foredrag og demonstrasjon. Endret avsnittet i saken.

Google er nok det siste (seriøse) selskapet jeg vil betro mine data til. Opplever alt for ofte at jeg blir forfulgt av reklame i flere dager for f.eks. nettbutikker jeg har vært innom. Har ingen planer om å gi de tilgang til mer informasjon om meg enn høyst nødvendig.

[…] tillegg til tradisjonell transportkryptering, har flere aktører, deriblant Whatsapp og Google, nå skrudd på ende-til-ende kryptering for noen av sine tjenester. Dette betyr at informasjonen […]

[…] er på ingen måte den første av de store som tar i bruk denne teknologien, og både Google, med sin Allo-app, og WhatsApp har fra før […]