Syv konkrete råd for å sikre deg og arbeidsplassen.

I en artikkel på Dagbladet nedspilte Erna Solberg problemet med pedofili, gitt at «man ikke får sæd på barnet». Hendelsen førte til at Aller Media, som eier Dagbladet, stengte ned flere av sine nettsider i tre timer.

Aller Media har senere gått ut med at flere artikler er berørt, men hvordan kunne det skje?

Foreløpig har Aller Media ikke gått ut med akkurat hvordan angrepet skjedde, men det har de siste ukene vært mye oppmerksomhet om passord som er på avveie. Adresseavisen dokumenterte at 2700 epostadresser tilknyttet norske mediehus lå blottstilt på nettet. Totalt er det snakk om at 600.000 nordmenn er i samme situasjon.

Mange av disse passordene er gamle, noen stammer helt tilbake til 2012. Problemet er bare at mange kun har ett passord, sjelden bytter, og ikke er klar over at det ligger eksponert på internett.

Det er sannsynlig at gamle passord kan ha blitt utnyttet for å få tilgang til Aller Medias systemer.

Målet med lignende angrep har vært å «drite ut» etablerte avsendere som Dagbladet og Twitter-sjef Jack Dorsey ved å få dem til å komme med hatefulle eller kontroversielle ytringer, men andre aktører ønsker heller å få tak i sensitiv informasjon.

La oss derfor snakke om hva du kan gjøre for at dette ikke skal skje med deg, noen i din familie, eller på arbeidsplassen.

1. Sjekk om du har passord på avveie

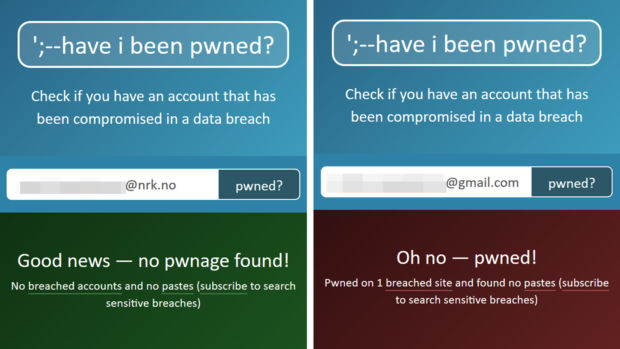

Nettsiden Have I Been Pwned samler opp databaser med eposter og passord som har kommet på avveie.

Det er mulig at passord har kommet på avveie som du senere har endret, men er du i tvil anbefales det å lage et nytt.

Bedrifter kan abonnere på varsler om funn av ansattes e-postadresser i passordlekkasjer, og de kan også sjekke hele den interne passord-databasen opp mot kjente kompromitterte passord.

2. Lag setninger, ikke hu$k k0mpliser1e tegn

Vi mennesker er notorisk dårlige på å huske lange tallrekker og tegnkombinasjoner. Derfor anbefaler mange passordeksperter å lage seg en setning.

For eksempel kan et passord være «AristokatteneErEnUndervurdertFilm».

Noen steder krever at du har tegn og tall i passordet, det blir i hvert fall enklere å huske når du først har et minneverdig startpunkt.

> Nasjonal sikkerhetsmyndighets passordanbefalinger

3. Det er lov å skrive passordet ned på papir!

Nye passordanbefalinger sier det er lov å ha passordet på et trygt sted, i hvert fall om du ikke jobber med sensitive systemer.

Det gjør det også lettere å ha unike passord til tjenestene du bruker.

4. Slå på tofaktor

Det er en grunn til at banken krever at du får tilsendt en kode eller har en såkalt kodebrikke hjemme. Det er for at angriperne i tillegg til å «vite noe» (passordet ditt) også må «ha noe».

Disse ekstrakodene gjør det mye vanskeligere å bryte seg inn på din bruker. Gjerne er det slik at systemet husker hvilke mobiler og datamaskiner som er «trygge».

Det gjør at du sjelden må taste inn en ny tofaktor-kode, men det er noen unntak. Spesielt sensitive systemer som banken din vil gjerne at du bruker denne tofaktor-koden hver gang. Med god grunn, ellers kan sparepengene renne bort.

Har ikke bedriften tofaktor på viktige systemer? Be dem gjøre det obligatorisk.

De fleste epostsystemer har tofaktor og det finnes flere guider om hvordan du kan gjøre det. For de fleste tjenester finner du tofaktor under menyer for «personvern» eller «sikkerhet».

> NRKbeta går mer i dybden på tofaktor

> Guide for Microsoft Outlook

> Landingsside for tofaktor og trygge enheter for Gmail

5. Få deg en lommebok til passordene dine

Vi er alle travle, stressa, og glemsomme. I tillegg vil vi jo gjerne også dele brukerkontoene til utallige strømmetjenester.

Det blir fort et problem om man kun har ett – 1 – passord til alle tjenester, eller om du strekker seg til et for jobb og en privat.

Forslaget er derfor å få en lommebok til alle passordene. Du trenger bare å huske hovedpassordet, også kan du legge inn alskens tjenester i lommeboken.

De fleste «passord managere» finnes som apper og nettlesertillegg, det gjør at du også slipper å jevnlig trykke «glemt passord».

De mest brukte lommebøkene er LastPass, 1Password, Dashlane, og Keepass. Flere av dem kommer i gratisutgaver og mange norske arbeidsplasser tilbyr lommebøker til sine ansatte.

Nå kommer det flere råd som gjelder på arbeidsplassen. Om noen av tiltakene mangler kan du nevne det for din nærmeste leder eller sikkerhetsansvarlig.

6. Har vi oversikt over hvem som har tilgang til hva?

Det er alltid lettere å gi folk tilgang enn å huske på å fjerne dem. Derfor har mange organisasjoner et sentralt register for å holde styr på tilganger, men selv da er det mye som faller mellom sprekkene.

Spør deg derfor selv om viktige systemer har rutiner for å fjerne gamle medarbeidere og jevnlige kontroller på hvem som har adgang.

7. VPN-sperre

VPN er hatet på mange arbeidsplasser. Hvorfor må det være så vanskelig å sjekke noe fra mobilen eller datamaskinen hjemme?

Det er likevel gode grunner til å kreve at man må være innlogget på bedriftens lokale nettverk (enten gjennom wifi eller VPN) for å få tilgang til enkelte systemer – det er en viktig fartsdump om angripere først får tilgang til en brukerkonto.

Da holder det ikke for angriperen å kun ha tilgang til internett for å logge seg inn. Det blir også vanskeligere å se etter svakheter i systemene.

Dette er ikke en utfyllende liste, men et godt sted å starte om du er i tvil.

Viderekommende kan for eksempel oppsøke Nasjonal sikkerhetsmyndighets veiledere og håndbøker eller vår artikkel om sikkerhetstips for deg som er på reise.

Et råd til.

Lag en bacupplan for hvordan du kan drifte bedriften uten tilgang til IT system for en kortere periode.

Ha viktig kontaktinfo, lagerlister og annen nøkkelinformasjon liggende offline.

Hydro ble reddet av en fyr som hadde for vane å skrive ut ordre, og som ble gull verdt når hele systemet ble stengt ned.

Selv om alle IT system var ute av drift, så var de likevel i stand til å holde de viktigste hjulene i gang.

Gjelder også private! Ha alltid en ekstern disk (som ikke er tilkoblet PCen, og helst oppbevares i annet sted, f.eks. på jobben) der du har en reservekopi av alle filene dine, i tilfelle der du blir utsatt for løsepengevirus (eller brann, tyveri, …).

Det finnes en rekke backup-programmer som tar kopi av de filene som er endret siden forrige gang, f.eks. til en minnepinne som du kan ta med til jobben der du har sikringsdisken. Gjør du det hver dag, tar det bare et par minutter å sikre filene dine når du stenger for dagen.

En ekstern USB-disk koster noen hundrelapper, men i forhold til ståket med å redde situasjonen om du mister originalfilene, er det bare småpenger!

Hvis du blir «hacket»: Snu det til din fordel!! Skift f.eks navn til Hillary Clinton og skyld på alle andre enn degselv. Pressekorpset vil komme deg til unnsetning og lage en suppe med en holdbarhetstid som bare konspirasjonsteorier og norske friidrettsrekorder kan måle seg med.

Effekten er så god, at du nå kan tjene store penger på løgnene dine overalt hvor du går. Kanskje du til og med får et intervju hos Lindmo! Wow!

Nå gikk jo hackingen ganske hardt utover hennes valgkamp, så jeg vet ikke helt hvor mye hold det er i din beskrivelse.

Må gjøre godt for dine overordnede å se at du kommer logrende og tar henne i forsvar, med en påstand rett fra karrierejournalistens håndbok. Flink hund 🙂

Jøsseball! Var dette et «forsvar» for Hillary Clinton? HÆ?

Hvis du mener at «Nå gikk jo hackingen ganske hardt utover hennes valgkamp» er en subjektiv og diskutabel formulering, styrt av ent ønske om å «ta henne i forsvar», da lever du i en merkelig verden! Jeg tror ikke noen seriøs analytiker vil være i tvil om at hennes valgkamp ble sterkt skadelidende av hackingen – uansett om man liker det eller ikke.

Det er ingen tvil om at vi lever i en merkelig verden, min venn 🙂

Ble hun hacket eller om var det lekkasje, vites ikke. I alle tilfeller er det INFORMASJONEN, samme hvor den kom fra, som skadet kampanjen fordi den er i motsetning til påstand om hacking verifisert, og det ble avslørt korrupsjon, samrøre med journalister, og undergraving av demokratiet.

Men alt vi hører er altså «Hacking! Hacking! Russland! Russland!! – bare les dagens to artikler her på beta så skjønner du hvor suspekt den offisielle fortellingen er. Kan nesten virke som om målet er å få folk til å tvile på seg selv – og at man bare kan stole på «store bror». Sukk.

Det er noen få ting som ikke helt stemmer og noe som stemmer.

1) Ingen ting vil gjøre at du unngår hacking, det er altids en mulighet.

2) Passord:

Ja, ved å bruke setninger som passord gjør man det vanskligere fordi man ofte kan huske lengre passord, men altids legg til tegn og tall, eksempel:

Hest Ny_het Be6a

Anbefaler og bruke noe lengre. Den største feilen folk gjør her er at de tror ved å gjøre det så blir passordet aldri cracket, men de fleste velger da ting som navnet på dyr, barn(ebarn), fotballklubber, filmer etc etc. Det gjør at man kan er åpen for et annet angrep som heter dictionary attack. Så om du velger noe sånt så ta heller noe som ikke mange vet om deg og aldri ting du på sosiale medier osv sier du liker.

Så mer riktig tips er: Lag bisarre passord, ting som ikke gir mening og legg til tegn tilfeldig i ord. Skal du bytte ut en bokstav med tall ikke ta noe åpenbart som 7 for t, 1 for i eller l osv. Ungå å bruke passord på fler enn ett sted av gangen for uansett hvor bra passordet er så holder det bare at siden du registrerte det på ble hacket.

3) Fult lov å skrive ned passord, men aldri fest dem på skjerm osv, ser dette ofte på butikker bla. Og kast dem så fort du husker passordet.

4) Passord managers er kjekt men igjen, husk at det er et «single point of weakness» passordet der må være veldig bra eller så spiller det ikke noe rolle. Titt og på lekasjer osv, sjekk nøye før du bruker.

5) Ang. VPN, om du er redd for at andre ser hva du gjør på nettet så må du og se om VPN leverandøren gjør det. Ikke se på siden dems for mange lyver men sjekk heller hva andre sier.

Andre tips er:

1) «Slettet» på en harddisk er ikke slettet, den bare tillater det til å bli overskrivd, så tenk på hva du har hatt på en harddisk før du selger den eller kaster den. Sensitive bedrifts ting osv = /dev/zero

(Samme kan skje med SSD og USB)

2) Altids oppdater, det er en grunn til det er oppdateringer.

3) Dette er mer til IT og ledelse, alt skal ikke på nett.. NEI du trenger ikke ha en kaffemaskin på nett, nei du trenger ikke en app som gjør at du kan styre lys. Se: 2016 Dyn cyberattack

4) Aldri koble til offentlig nett på kafé fordi «jeg skal bare», en VPN kan hjelpe men du sitter fortsatt på en enhet med andre ting på.

5) Phishing, Spear-Phising, Whaling.. Husk: Har du spurt om det? Hvis nei, slett. Kjenner jeg denne personen? Hvis ja, sjekk epost fult. Ellers slett.

Det er mye mer men bare bruk hodet når man er på nett så hjelper det og mye. Beklager litt lang men føler vi ikke får nok sikkerhet ut til folk.

Veldig enig i punkt nummer to som du har her. Men husk at om du lager bisarre passord, så er vi mennesker utrolig dårlige på å lage passord med høyere entropi enn det vi skriver til vanlig. Dermed kan det å legge til tall i et passord faktisk gjøre det enklere for passordet å blir brute forcet. Om jeg skulle gitt et tips så ville det vert som du sier, lag et bisart passord, men lag det gjerne gjennom en generator som sikrer at entropien på passordet blir høy, da vil det vere vanskeligere for en datamaskin å kunne regne seg frem til svaret.

For eksempel LastPass sin generator: lastpass.com/password-generator

Eller en enklere å huske som jeg liker godt:

xkpasswd.net/s/

Antonym – «Brute forcing» er totalt uavhengig av entropi, kun av passordlengde – som angriperen ikke kjenner, men la oss her anta at du bruker et på 15 tegn. Da må en brute-forcer teste ut inntil 2^120 ulike passord. I snitt treffer han etter halvparten, 2^119 forsøk – et tall på 36 siffer. Å prøve å ordne rekkefølgen av disse muligheten etter «sannsynlighet» vil i praksis koste enormt mye administrasjon som aldri betaler seg. Du må f.eks. holde orden på hvilke passord du allerede har forsøkt: I verste fall må angriperen sjekke en liste på 600 mllioner milliarder millarder millarder passord som allerede er forsøkt. Det går mye fortere å bare prøve en kandidat enn å søke gjennom lista for å se om den er prøvd før.

Brute force er brute force!

Ordner du kandidatene etter sannsynlighet, da er over på ordliste-søk. Uten kjennskap til passordet (da ville det vært å gå rett inn) kan ikke en datamaskin «regne seg fram til passordet» (hva skulle den regne ut fra?), den kan bare gjennomløpe lista. Den kan for hvert «basis-ord» prøver alle varianter: Fra alle bokstavtegn som små bokstaver til alle som store bokstaver – for et 15-tegns passord betyr det nesten 33 tusen (2^15) forsøk for hvert passord. For bokstaver med vanlige erstatninger (l kan bli til I eller 1 eller…) øker 2-faktoren til 3 eller 4 eller mer – gjerne 50.000 forsøk eller mer for hvert eneste 15-tegns basis-ord, og de må han gjøre uansett om du benytter deg av erstatninger eller ikke.

Hvis ordliste-innbryteren ikke prøver substitusjoner, da finner han ikke passordet ditt. Hvis han prøver vanlige substitusjoner, er det verken lettere eller vanskeligere om han får treff på I for l eller l for l.

Det eneste som er vesentlig for ordboks-angrep er sannsynligheten for at angriperen finner passordet ditt i lista. Husk at han ikke aner hvor langt det er eller om det er sammensatt av flere ord. Det er langt fra «usannsynlig» til «bisarr». Hvis du har f.eks. passord ‘hestemarmelade’ finnes det ganske garantert ikke. ‘heste’ og ‘marmelade’ finnes, men skal angriperen finne akkurat den kombinasjonen av to helt uavhengige ord, er det fordi han prøver hvert eneste ord i lista sammen med hvert eneste annet ord i lista, og det er en totalt uoverkommelig oppgave (da er bruteforcing enklere!) Og ikke overse at ‘hestemarmelade’ krever 2^14 (=16384) forsøk bare for å dekke alle varianter av store/små bokstaver.

Dette er «XKCD-metoden», og den er ikke bygget på entropi-bretraktninger. Verken «correct horse battery staple» eller ‘hestemarmelade’ har spesielt høy entropi, men vil ikke bli funnet ved et ordbok-søk. Ved bruteforcing blir ‘hestemarmelade’ funnet etter 2^111 forsøk, i snitt.

Entropi-betraktninger kan gi et skjær av ‘vitenskap’ og ‘teoretisk grunnlag’. Det kan jo være helt korrekt teori, men i praksis er den uten betydning. For bruteforcing gjelder én enkelt ting: Lengde. For ordbok gjelder én enste ting: Usannsynlige kombinasjoner, gjerne av lav-entropi-elementer. (Kombinasjonen blir gjerne så lang at den også er god mot brute-forcing.)

Selv bruker jeg alltid en kombinasjon tre urelaterte lav-entropi-ledd. Det første er knyttet til nettsted/maskin, det andre til en funksjon det dekker (i generelle termer, ikke så spesifikt at det asossieres med stedet), det tredje er helt urelatert (et personnavn jeg vet om én person som bærer, med en innlagt skrivefeil). Jeg gjør det slik for å kunne ha ulike passord som jeg likevel kan huske, og som er trygge, uten å være bisarre. Selv om en matematiker kan teoretisk «bevise» at entropien er kritisk lav.

Enda er det mange system som ikkje har

kryptering av passord i brukar-databasen.

Viss ein trykker «glømt passord» og får passordet i rein tekst og ikkje ein link for å lage eit nytt passord, bør ein ikkje bruke eit passord som ein brukar på andre nettstadar.

Dessverre fikk Kerberos (fra MIT) aldri noe bredt gjennomslag – en ekstremt veldesignet protokoll (og standard implementasjon) for både autenisering og autorisasjon.

Med Kerberos bruker du ikke «innlogging» til hver nettjeneste; du går til et «billettkontor» og ber om en billett, uten å logge inn. Billetten er kryptert, og du får ikke brukte den uten å dektryptere den først. Men det gjør du lokalt på din egen PC, uten å sende noe nøkkel eller passord over nettet.

Hvis noen stjeler en billett, er den for de første gyldig bare i kort tid (standard: 8 timer). Dessuten viser den hvilken IP-adresse den er utstedt til, og blir den brukt fra en annen IP-adresse, er den ikke gyldig. På biletten er spesifisert hva den gjelder for (dvs. hvilken autorisasjon du har); den kan ikke brukes til andre funksjoner. Dette er kryptert med en nøkkel bare nettstedet kjenner til, så du ikke kan endre på det.

Kerberos har en rekke interessante aspekter: Liksom en kinobillett kan nettstedet ignorere hvem du er, bare du har en gyldig billett (det er fullt mulig å lage en billett-tjeneste som belaster bankkontoen din) – du behøver ikke ha en personlig konto. F.eks. kunne alle nettavisene i landet hatt en felles tjeneste der du kjøpe billetter for to kroner stk for å lese enkelt-artikler i vilkårlig norsk nettavis, uten å ha et fast abonnement (noe slikt ville fått meg til å lese nettaviser mye mer!).

I praktisk bruk er Kerberos så å si «usynlig» – alt innhenting av billetter etc. gjøres av standard-biblioteker, slik at det for deg ser ut som om nettstedene ikke krever noen innlogging. Som regel starter du dagen med å hente en billett til billett-tjenesten(!), og for å dekryptere den må du oppgi nøkkel / passord (men også det gjøres lokalt, nøkkel sendes ikke over nettet). Etter det trenger du ikke spesifisere ett eneste passord hele dagen, så lenge nettstedene bruker Kerberos.

Ulempen er at både nettleseren din og de nettstedene du kontakter må ha disse Kerberos-bibliotekene innebygget. Dessverre har alt for få oppdaget hvor nyttig Kerberos kunne vært, så støtten for det er skuffende dårlig.

Interesserte kan ta utgangspunkt i Wikipedia-artikkelen ‘Kerberos (protocol)’, som er kort og summarisk, men med masse linker til grundigere artikler.

Får vi lokket Kerberos fram fra hulen der den gjemmer seg, ville det være flott! Viser nettavisene fram en felles løsning som fungerer for dem, kan det anspore andre til å henge seg på!

Det er mye som er bra med Kerberos, og det er nok grunnen til at Microsoft valgte protokollen som en av kjernekomponentene da de lanserte Active Directory tilbake med Windows Server 2000. Det produktet har vært et av de mest vellykkede fra Microsoft noen sinne, så å si at Kerberos gjemmer seg i en hule blir litt feil.

Det er imidlertid en del praktiske problemer rundt brannmurer og NAT som gjør det ganske urealistisk å bruke Kerberos over det åpne internettet. Det skal nok også ganske mye til å lage en løsning som er sikker. Slikt to tofaktorautentisering er jo ikke innebygget i Kerberos, og er noe som må bygges på i tillegg.

Ideen din med en tredjeparts anonymiserende påloggingstjeneste for nettaviser er fullt mulig å få til med protokollene som brukes av aID (Aller Media), SPiD (Schibsted) osv i dag. Spørsmålet er vel heller hvorfor mediehusene skal ønske å integrere mot en slik plattform, fremfor å bruke sine egne?

Nå har AD-basert innlogging, basert på LDAP, ingenting med Kerberos å gjøre – det er en forenklet (L = «Lightweight») protokoll for oppslag i en katalog (DAP = «Directory Access Protocol»), basert på X.500-standarden, utviklet for (og opprinnelig en del av) epost-standarden X.400. X.500 er definert i ASN.1; LDAP startet som et subsett av dette definert ved Internett-standarder, og mappet på TCP/IP istedetfor OSI-protokoller.

X.500 DAP har en aksessfunksjon der du kan sende inn en verdi (f.eks. et passord) og spørre: Er det denne verdien du har liggende under katalog-adresse sånn-og-slik? og du får tilbake et «ja» eller «nei». (Om du ikke har de rette privilegier kan du ikke hente fram verdien fra katalogen – bare få bekreftet at du haddre rett verdi.)

Med LDAP sendes passordet i klartekst fra brukeren over nettet, og derfor brukes alltid kryptering på transportlaget (SSL/TLS) og eventuelt også på lavere lag (og da er det naturligvis ikke klartekst på linja). Du har ingen Kerberos-lignende «ticket» som brukeren dekrypterer lokalt, ingen autorisasjons-info, intet «billett-kontor». Ingenting i AD/LDAP-autentisering støtter opp om Single Sign On, slik Kerberos legger opp til. Kort sagt: LDAP er noe helt annet enn Kerberos.

Skal Kerberos ha noen praktisk verdi, må tjenester som krever autentisering (eller autorisasjon; det behøver ikke betinge autentisering) kunne handtere billetter, slik at de slipper å be om passord, men kan stole på Kerberos-billetten. En forsvinnnende liten del av tjenestene du møter er slik. Den lista du kan presnetere over «kerbereiserte» tjenester er usedvanlig kort, for å si det sånn. «Ingen» tjenester jeg hører om tilbyr det. Da universiteter og høgskoler utviklet et single-sign-on-system for 15-20 år siden ignorerte de Kerberos-løsningen fullstendig – ikke minst fordi den forutsatte støtte i miljøet, som ikke fantes. (Dette var kort tid etter at MS hadde valgt å ta i bruk Kerberos, og på dem tiden ble alt som MS berørte «skittent» – realiten er at det var en vesentlig grunn til at vesentlige deler av akademia vendte ryggen til Kerberos.

Så lenge du ikke kan vise til et signifikant antall relevante tjenester som støtter Kerberos, fastholder jeg at hunden gjemmer seg i en mørk hule. I hverdagen bruker jeg et større antall systemer som er basert på AD-innlogging, men jeg må logge inn på hvert enkelt system for seg, gjerne et antall ganger hver eneste dag for hver av dem. Faktum er at MS sin bruk av Kerberos er noe jeg bare har hørt om; jeg ser ingen effekt av det som bruker, og aner ikke hvor det eventuelt hører hjemme i arkitekturen. Definitivt ikke på sen slik måte som det framstår i Kerberos-dokumentasjon!

NAT og brannmurer er fint liten begrensing for Kerberos. Enhver bruker kan be om en billett til billettkontoret (en TGT – Ticket Granting Ticket), som gjerne kan overføres ved brevdue. Den er totalt uavhengig av nett-mekanismen. Selvsagt kan ikke denne tjenesten ligge bak en brannmur som brukeren ikke kan komme gjennom, men det er heller ingen grunn til å beskytte den slik.

Det samme gjelder ved utstedelse av en billett: Brukeren må ha en fungerende nettforbindelse for å be om en billett, men slipper brannmuren trafikken gjennom, spiller det ingen rolle om det benyttes NATing eller ikke. Billetten er rene data på applikasjons-nivå, som overføres som en annen datafil.

Når brukeren sender billetten til den aktuelle tjenesten, gjelder det samme: Det er snakk om dataoverføring på applikasjons-laget. Kan det overhodet overføres data mellom bruker og tjeneste, kan også billetten overføres, som bevis på at brukeren har rett til å bruke tjenesten.

Hvis tjenesten ønsker å begrense tjenesten til brukere innen visse IP-domener, da må tjensten få info om dette. Men det er ikke på noen måte fundamentalt for Kerberos, det er kun for tilleggs-begrensinger, utover den grunnleggende billett-mekanismen. Tjenesten vil normalt se forespørselen komme fra en adresse som er en ekstern adresse, ikke brukerens interne / lokale, NATede adresse. Og det er det som er det interssante: I billetten står det, kryptert slik at bare tjenesten kan se det, at denne billetten kun er gylding for ekstern IP-adresse innen sånt-og-slikt domene.

Sjekk på nettadresse er en form for tofaktor-autentisering, som kan benyttes både ved utstedelse av TGT og enkelt-billetter: Hvis forespørselen (om TGT eller billett) kommer fra en ugyldig adresse (det kan gjerne være noe annet enn en IP-adresse!), blir den avvist. Kommer den fra en gyldig adresse, må brukeren også kjenne krypterings-nøkkelen for å få tilgang til billetten – uten det er det bare en vilkårlig bit-sekvens.

Om du ønsker å bygge ut sikkerheten kan du gjerne innføre en tredje faktor: En TGT sendes ut kryptert med den nøkkelen bruker kjenner, konkatenert med seks siffre fra en bank-ID-brikke, eller en tilsvarende mekanisme. Jeg er ikke sikker på om hashingen av klokke-tidspunktet i bank-ID-brikka (som gir deg sekssifrede engangs-koden) er offentlig kjent eller hemmeligstemplet, men en tilsvarende mekanisme kan trivielt legges på toppen av Kerberos. Men den grunnleggende mekanismen i Kerberos er så sikker (og den er grundig gjennom-analysert!) at det skal svært ektstreme sikkerhetskrav til for at at det er nødvendig med en tredje autentiserings-faktor.

Hvorfor skulle mediehusene samarbeide om en felles løsning, framfor å bruke proprietære? Ganske enkelt for å øke markedet. Med proprietære løsninger får du kun tak i de kunder som er villige til å binde seg til relativt langsiktige (og kostbare) kontrakter med deg; du får ingen «tilfeldige» kunder. Det er som å nedlegge alt løssalg av aviser og tidsskrifter: Vi ønsker at kun de som abonnerer på vår avis, eller vårt magasin, skal ha tilgang til den.

For femti år siden var det mulig å bygge opp en lojal og pålitelig kundekrets som leste «Bla'», fordi det var «deres» blad. I dag er det ikke slik. Lesrne vil plukke litt her, litt der. Å stole på at kunder i dag føler noen form for «lojalitet» til selgerne (her: nettavisene) er blåøyd naivitet. Nettavisene må forholde seg til ikke-lojale kunder / lesere. Da er de best tjent med en løsning som kaprer kunder uten at kundene må tvinges inn i en proprietær, kontrakt-basert løsning.

Jeg skal ikke bruke tid på å argumentere mot deg når det gjelder fordeler og ulemper ved Kerberos for ulike applikasjoner. Det vil ikke fungere like bra i praksis som du tror, og en slik tjeneste er nok enklere å bygge med andre protokoller.

Jeg vil imidlertid fastholde at Kerberos er en sentral komponent i Active Directory. AD er bygget på LDAP, DNS og Kerberos, og alle disse protokollene er essensielle i et Windows-basert nettverk.

Mange av sikkerhetsproblemene i moderne Windows-nettverk kommer fra Microsofts implementasjon av Kerberos, f.eks. at de bruker en usaltet, hashet (NTHASH) verdi av prinsipalens passord som delt hemmelighet. Det gjør det mulig å gjøre angrep som «Kerbroasting».

Regel nummer 8. Ikke lag konto hos Dagbladet.