Nyhetene fortalte oss i går kveld at tusenvis av passord er på avveie!

Selv om mediene rapporterer om dette i dag, har disse passordene vært på nettet en god stund. Det ligger faktisk en mengde passord på nettet, fra mange forskjellige steder.

Aftenposten skriver at blant annet Erna Solberg og Nikolai Astrups passord ligger åpent på nett.

Passordene som nyhetene snakker om nå stammer fra en fil på det beryktede «mørke» eller «dype» nettet. Der må man både ha spesiell programvare og kunnskap for å surfe.

Grunnen til at vi hører om dette i dag, er at noen har laget en lett tilgjengelig nettside på det “vanlige nettet” som du og jeg bruker hver dag.

På denne nettsiden (som mediene med vilje ikke sier hva heter) kan du søke på en e-post adresse, og se passord som hører til denne.

Når populære tjenester som LinkedIn eller Dropbox blir hacket, betyr det at noen får tilgang til en liste med alle brukernavn og passord på siden. Hackede passord samles ofte i store databaser.

Da LinkedIn ble hacket i 2012, fikk hackere tilsynelatende tak i millioner av brukernavn og passord. Ingen vet nøyaktig hvordan hackerne klarte det.

Når tjenester som Dropbox, LinkedIn og Adobe har blitt hacket, prøver gjerne de som står bak angrepene å selge tilgang til passordene videre til andre kriminelle.

Dermed dukker tusenvis av brukernavn og passord fra ulike angrep opp på “det mørke nettet”.

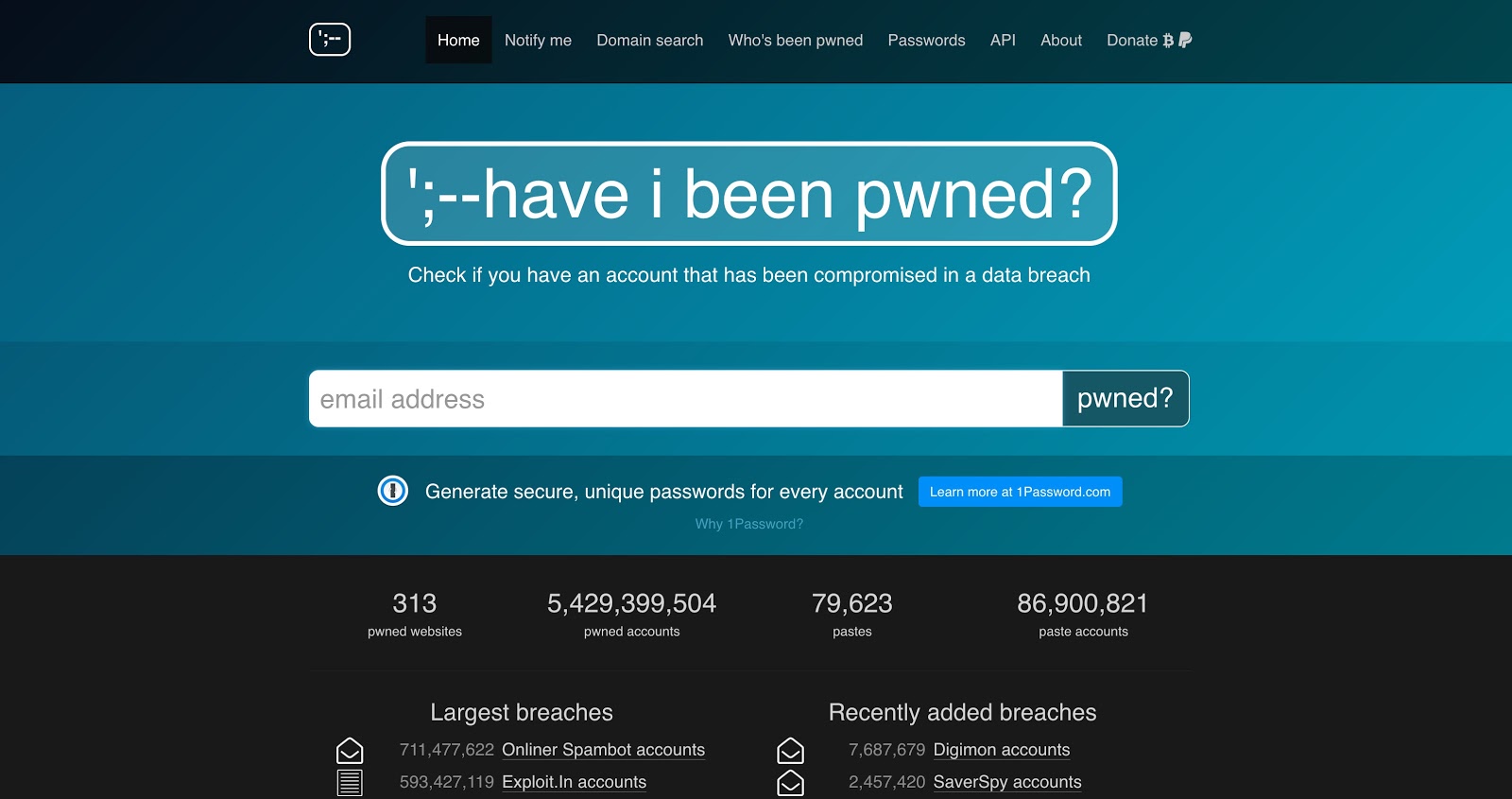

Sikkerhetseksperten Troy Hunt samler hackede passord, og har laget en nettside hvor man kan sjekke om man har blitt rammet.

Hvis du skriver inn e-posten din på “haveibeenpwned” vil du få beskjed hvis Troy har funnet informasjon om deg.

Selv om det ikke automatisk betyr at noen har brukt informasjonen for å hacke deg, betyr det i hvert fall at du må bytte passord!

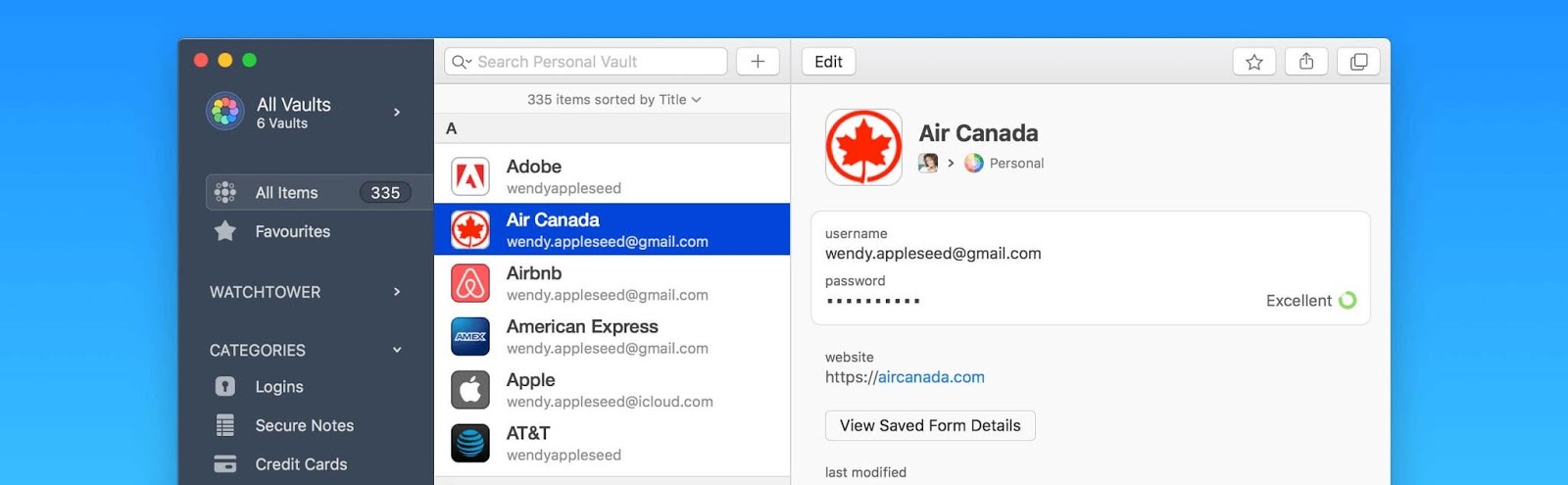

Mange sikkerhetseksperter anbefaler en “passordhåndterer”. Det er en app som samler alle passordene dine og hjelper deg å lage nye. Blant alternativene er 1Password og Last Pass.

De hjelper deg å lage passord som q8*nK(QJ*ecacoQKoNfRczwLFfnE7kDj4GzqjpTxFsWr?CatVL)bp2WrXT6tFmf7, og gir beskjed om passordet ditt har blitt gammelt eller offentliggjort etter et hacker-angrep.

Med en slik app er det mindre sjans for at du bruker det samme passordet på flere steder, og dermed blir du litt tryggere.

Du bør også aktivere “tofaktor”, som betyr at du får en kode fra mobilen i tillegg til passordet ditt. Det gjør det mye vanskeligere for hackere.

Vi har forklart mer detaljert, men enkelt, i saken «two is one. One is none:

Veldig bra og informativt skrevet!

Jeg gikk selv til innkjøp av et 1password-abonnement tidligere i år etter flere urovekkende varselmeldinger om ukjente forsøk på innlogging ved flere av mine nettkontoer. Arbeidgsiveren min innførte også en multifaktor påloggingsløsning for alle ansatte i dag, trolig som konsekvens av gårsdagens medieoppslag.

Imidlertid føler jeg ingen av disse alternativene er spesielt brukervennlige eller intuitive. Jeg tror det kan nesten virke litt overveldende og teknisk for de som ikke har interesse for eller jobber med teknologi til daglig. Jeg hadde i hvert fall flere samtaler med kollegaer i dag som synes multifaktorløsningen de hadde fått var «smør på flesk» og så oppgitt for seg at det kunne bli et forvirrende irritasjonsmoment for dem i hverdagen.

Jeg er naturligvis uenig, men det var samtidig fascinerende å høre dette synspunktet og det blir spennende å se hvordan dette kommer til å utvikle seg etter hvert som flere tjenester trolig kommer til å kreve mer fra brukeren enn kun navn og passord. IT-sikkerheten er som kjent aldri bedre enn personen som sitter mellom stolen og maskinen, og hvis vedkommende ikke tar det på alvor så er man jo tilbake til start.

Én ting er i hvert fall garantert, eksperter på IT-sikkerhet blir nok ikke arbeidsledige med det første!

Dette kommer til å løse seg etterhvert – av den enkle grunn at tofaktor vil bli enklere og enklere å bruke. I dag er ofte tofaktor basert på brukernavn, passord og så sms, epost eller app som faktor 2. Nå som nettlesere etterhvert implementer protokollene for bedre løsninger, vil f.eks fingeravtrykk, ansiktsgjenkjenning, Yubikey kunne være faktor 2. Da blir det i realiteten like enkelt som i dag.

Erik: Enkelt er ikke alltid bra. Fingeravtrykk og ansikter er totalt uegnet for sikkerhet fordi de har et iboende problem: De er permanente.

Jeg vil påstå at muligheten til å trekke tilbake («revocate») gyldigheten av identitetsbeviset er helt nødvendig.

Derfor må det da være bedre å drive nødvendig opplæring. Det er ikke lett å kjøre bil, men de fleste får det til, og man aksepterer at opplæringen er grundigere enn dagens biler kanskje ville krevd — fordi sikkerhet kommer først. Generelt er det et problem å få folk til å forstå at det samme gjelder elektronisk.

Martin! Er ikke prinsipielt uenig når det gjelder ansikt og fingeravtrykk – selv om det faktisk finnes løsninger som gjør disse tilbaketrekkbare. Det er nemlig ikke ansiktet og fingeravtrykket som blir brukt til autentisering, men en hash basert på gitt hardware og f.eks fingeravtrykket. Du kan da trekke tilbake hashen, akkurat som du kan nulle innlogging via fingeravtrykk på alle enheter som støtter dette.

I realiteten er dette det samme som Yubikey bruker – bare at der er hashen i USB-en. Google har brukt en slik løsning for alle sine ansatte i flere år.

Men det finnes andre problemer med biometrisk autentisering

Erfaringsmessig holder ikke opplæring. Du kan lære opp folk til krampa tar deg, alt for mange vil velge den enkle veien.

Dette er jo bare vås, hvem bruker samme passord på disse tjenestene? Email pass mitt er ikke det samme som hos linkl. Twitter ol . Skal man passordet mitt må man inni basen hos ISP min og hvem klarer det, han politi mannen som ble intervjuet på alltid nyheter? Dette er helt latterlig og på grensen til fake news, det dere omtaler som hacker er feil, dette som beskrives nå for tiden er smstører

Einig med Alf, dei fleste lesarane til nrkbeta er meir oppegåande enn den målgruppa artikkelen rettar seg mot.

ls -lh / er og ein svært dårlig illustrasjon av «det mørke nettet» Filsystemet til Linux har ingenting å gjere med det mørke nettet å gjere. Derimot blir ein heller ikkje automatisk ein «hacker» ved å nytte Linux…

Legger ved litt info om angrep på «det mørke nettet»:

drwxr-xr-x 2 root root 4,0K okt. 2 13:09 bin

drwxr-xr-x 5 root root 1,0K sep. 29 13:11 boot

drwxr-xr-x 20 root root 4,8K okt. 4 14:20 dev

drwxr-xr-x 175 root root 12K okt. 4 14:55 etc

drwxr-xr-x 4 root root 4,0K aug. 27 18:09 home

lrwxrwxrwx 1 root root 30 sep. 12 10:00 initrd.img -> boot/initrd.img-4.18.0-1-amd64

lrwxrwxrwx 1 root root 30 sep. 12 10:00 initrd.img.old -> boot/initrd.img-4.17.0-3-amd64

drwxr-xr-x 21 root root 4,0K sep. 11 15:57 lib

drwxr-xr-x 2 root root 4,0K sep. 11 15:57 lib32

drwxr-xr-x 2 root root 4,0K sep. 11 15:57 lib64

drwx—— 2 root root 16K aug. 27 18:00 lost+found

drwxr-xr-x 4 root root 4,0K aug. 27 18:19 media

drwxr-xr-x 4 root root 4,0K sep. 23 01:08 mnt

drwxr-xr-x 9 root root 4,0K sep. 24 14:36 opt

dr-xr-xr-x 313 root root 0 okt. 4 13:25 proc

drwx—— 12 root root 4,0K okt. 4 14:54 root

drwxr-xr-x 44 root root 1,3K okt. 4 13:40 run

drwxr-xr-x 2 root root 12K sep. 29 13:10 sbin

drwxr-xr-x 2 root root 4,0K sep. 1 00:15 snap

drwxr-xr-x 2 root root 4,0K aug. 27 18:00 srv

dr-xr-xr-x 13 root root 0 okt. 4 13:25 sys

drwxrwxrwt 23 root root 4,0K okt. 4 15:45 tmp

drwxr-xr-x 11 root root 4,0K aug. 28 23:59 usr

drwxr-xr-x 14 root root 4,0K sep. 1 00:15 var

lrwxrwxrwx 1 root root 27 sep. 12 10:00 vmlinuz -> boot/vmlinuz-4.18.0-1-amd64

lrwxrwxrwx 1 root root 27 sep. 12 10:00 vmlinuz.old -> boot/vmlinuz-4.17.0-3-amd64

EDIT: Ståle ga eit greitt svar på andre kommentaren, dermed berre slette denne tråden. Takk.

Faktum er at svært mange bruker samme passord på de ulike nettsidene og tjenestene. Som har samme passord til LinkedIn, epost og intranett på jobben.

Passordsikkerhet er på ingen måte trivielt eller bagatellmessig. Svært mange alvorlige datainnbrudd – både offentlig og i næringslivet, med betydelige konsekvenser skjer gjennom bruk av brukernavn og passordinformasjon.

Kjære vene, og du snakker om at andre surrer?

Det er ikke alle som orker å holde styr på flere passord, og de velger dermed samme eller varianter av samme overalt. Denne gruppen er spesielt sårbar for hacking som omtalt i artikkelen.

Vil og legge til Keepass2 er og ein god passwordmanager viss ein ønsker «offline» lagring. Den er fritt tilgjenglig og opensource – men det er brukaren eige ansvar kvar ein lagrar database. Treng ein tilgang frå fleire plassar kan ein lagre databasefila i skytenester som Dropbox, Nextcloud, Google Drive eller liknande.

Elles generelt litt enkel artikkel, viss målgruppen er eit teknisk publikum. Setter derimot meir pris på dei artiklane som er meir teknisk forklarande – slik som den med at skip i Svartehavet vart utsatt for GPS-spoofing. Føler kvaliteten der har gått ned det siste året, og at nrkbeta i mindre grad rettar seg mot eit teknisk publikum.

Nils Haugen

Takk for tipset Nils! Vi prøver å ha litt forskjellige artikler hos oss, men er mest glad i teknisk bakomstoff, så du trenger ikke være redd for at vi har sluttet med det 🙂

Jeg vet ikke om det er et poeng å sladde navnet på nettsiden, når bare trenger å google det som står på screenshotet og siden er øverste treffet?

Jeg mener det er et poeng, men siden flere har kommentert det har jeg nå pikselert hele bildet. Litt av konteksten forsvinner, men forhåpentlig er det forståelig. Du kan jo sammenligne med bilder, som mediene ofte anonymiserer, men det blir litt vanskeligere med skjermbilder altså. Hvordan synes du det funker nå?

Svært underholdende, men og informativ artikkel. Takker 😀

Tok meg 2 minutter å finne dette nettstedet. Gratulerer NRK Beta, men så vanskelig var det da vel ikke? Var ikke spesielt godt skjult heller.

Nei, det var ikke det altså. Ønsket å gjøre det leselig, men ser at det er vanskelig uten å fjerne alle detaljer. La opp en mer pikselert versjon nå. Hvordan synes du det funker?

Ett bildesøk på pixelert bilde og fasit dukket opp… tok ca 15 sek å funne det

Moro! Jeg er blitt «hacket» i programmer jeg ikke bruker. Juks og fanteri.

Jeg begynte å bruke Dashlane tidligere i høst, en app som generer passord. Etter mye strev virker den på mac og flere plattformer (iMac og iPhone mm), men generelt inntrykk er at den lover mer enn den holder. Det virker tilfeldig om den «gidder» å generere passord når jeg logger meg inn første gang et sted. Har noen erfaringer med dette programmet?

Dette er da snart en ett år gammel nyhet?

medium.com/4iqdelvedeep/1-4-billion-clear-text-credentials-discovered-in-a-single-database-3131d0a1a…

Det eneste nye såvidt jeg kan se er at Aftenposten har søkt i databasen 🙂

Jepp, det virker sånn altså. Men Aftenposten hevder aldri at det er nye opplysninger, selv om de kjører det som toppsak i dag.

Vi burde bry oss, men det er det de ferreste som gjor. Lenge leve apatien!

Skjønner at mediene ikke vil nevne siden, men hvilken side er det?? Jeg vil gjerne sjekke mine passord!

Du kan sjekke det på haveibeenpwned.com

www.ghostproject.fr

Skikkelig vannskelig å finne «SøkelsesProsjektet» med billedsøk.

Mailen min fikk et treff på haveibeenpwned.com, men det står jo ingenting om hvilken tjeneste/side det er snakk om? Hva gjør jeg? Gidder ikke bytte passord på alle brukere jeg har på nettet.

HaveIBeenPwned forteller deg hvor e-posten kommer fra, hvis de vet kilden. Men ofte vet de ikke kilden, fordi e-posten din ble funnet i en svær dump som er en blanding av mange kilder. Selv hvis kilden påstås å være fra ett spesifikt hackerangrep, er heller ikke den informasjonen til særlig hjelp, fordi de som lever av å selge slike lister gjerne ønsker å få den til å se nyere ut enn den kanskje egentlig er.

ghostproject.fr gir deg passordet som er assosiert med eposten din

Er nrkbeta.no/wp-content/uploads/2018/10/e833b90a28fd033ecd0b470de7444e90fe76e7d611b7144592f1c4_1280_ra…

sånn det mørke nettet ser ut? Har alltid lurt på det.

In all seriousness, kan vi bare slutte med termen «det mørke nettet»? Det gir ingen informasjon. Før måtte du bruke en egen App (Orfox) for å finne det (og kunne bruke unzip og notepad eller noe), nå trenger du bare en vanlig nettleser, så selv politikere forsto hva som foregikk.