De siste dagene har det blitt slått stort opp i media om en alvorlig sikkerhetssituasjon på internett. Men det har vært litt utydelighet om hva det faktisk er. Er det et virus? En trojaner? Eller bare menneskelig feil?

Mandag morgen amerikansk tid fikk vi vite at Google, i samarbeid med sikkerhetsfirmaet Code Nomicon, oppdaget en alvorlig feil i en vital del av internettets sikkerhetsinfrastruktur.

Denne lille feiltagelsen har fått navnet Heartbleed, og det er passende: Feilen gjør det mulig for en ondsinnet hacker å hente ut informasjon direkte fra serverens indre, med minimal innsats.

Kompromittert kryptering

I kjølvannet av Edward Snowdens avsløringer om NSAs masseovervåkning av verdensomspennende kommunikasjonstrafikk, har kryptering blitt et hett tema. Ved å kryptere kommunikasjonen vår, sørger vi for at det blir vanskeligere for stater og ondsinnede hackere å se hva vi søker, surfer og skriver.

Og de fleste store nettsider har gått over på sikre kommunikasjonskanaler: PayPal, Google, Yahoo, Facebook og alle de andre store gutta bruker den krypterte protokollen SSL for kommunikasjon med sine kunder. Denne protokollen gjør at innholdet som du utveksler med den aktuelle nettsiden, sendes frem og tilbake på en måte som gjør det vanskelig for noen å lytte på den. Og om de mot all formodning skulle få tak i pakkene som sendes frem og tilbake, krever det mye innsats for å faktisk forstå innholdet i pakkene, siden de er kryptert.

De fleste store nettsteder bruker en implementasjon av denne protokollen som heter OpenSSL – og det er nettopp denne som på mandag ble avslørt som mangelfull.

OpenSSL-feilen som på mandag ble avdekket, er blant de mer alvorlige som noen sinne har blitt oppdaget. Ved å sende en spesialisert forespørsel til den rammede serveren, kan man enkelt hente ut informasjon som ligger i serverens minne. Dette kan inkludere brukernavn, passord, kredittkortnummer og annen sensitiv informasjon som man tidligere har antatt å være sikkert på grunn av SSL-krypteringen.

Enkelt å hente ut informasjon

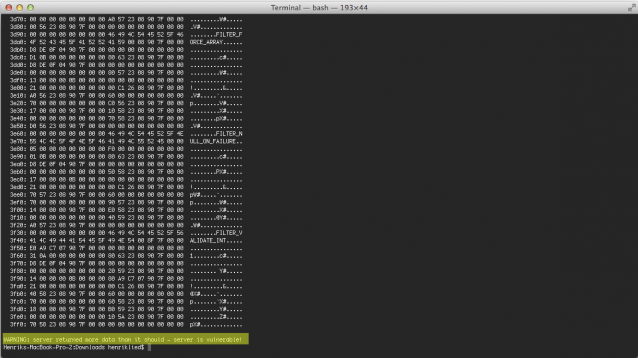

En rask test utført av NRKbetas redaksjon, viser at dette sikkerhetshullet gjør det veldig enkelt å hente ut informasjon fra servere som er rammet av feilen.

Mens mange av de store tjenesteleverandørene har installert oppdateringen som tetter sikkerhetshullet, finnes det flere mindre sider som tilsynelatende ikke har fått installert patchen.

Bildet ovenfor viser en test av nettstedet Alnaddy, som fortsatt ikke har tettet sikkerhetshullet. Ved å kjøre en forespørsel mot serveren med et spesialisert program, fikk NRKbetas redaksjon hentet ut sensitiv informasjon fra denne serveren, som i utgangspunktet skulle være sikker.

Hver gang man sender en forespørsel til serveren, kommer det tilbake en kort bit med ukryptert informasjon. For å hente mer informasjon, sender man enkelt en ny forespørsel til serveren, og får tilbake en ny bit med informasjon. Brukeren som henter denne informasjonen legger ikke igjen noen form for spor på serveren.

I all hovedsak kan du anta at alt er rammet: Dette sikkerhetshullet eksponerer en vilkårlig bit av den kompromitterte serverens minne, som kan inneholde alt fra kredittkortnummer til brukernavn, passord og annen informasjon som gjør det mulig å få totalinnsyn i dine kontoer på ulike tjenester.

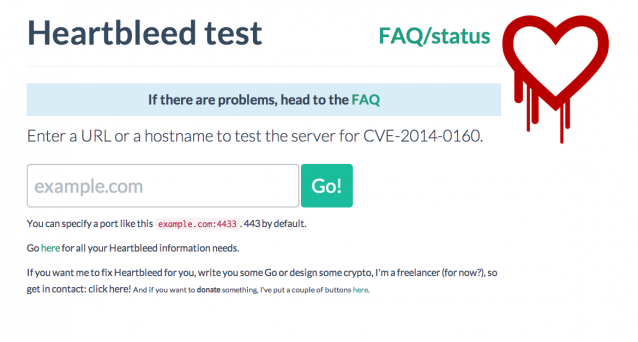

Det finnes flere programmer som gjør det mulig å sjekke om en server er rammet eller ikke, og nettjenesten Heartbleed Test lar deg enkelt skrive inn adressen til en nettside, for å så se om den er berørt av sikkerhetshullet.

Ikke bare nettsider

Det er ikke bare nettsider som er rammet av dette sikkerhetshullet. OpenSSL er veldig utbredt, og minst en halv million tjenestetilbydere var mandag berørt av sikkerhetshullet. Dette tallet har nok gått drastisk ned på grunn av den massive mediedekningen, men både epostleverandører, chat-klienter og mobile applikasjoner kan være kompromittert av sikkerhetshullet.

Bør jeg bytte passord?

I det umiddelbare kjølvannet som fulgte denne saken, gikk mange sikkerhetsforetak offentlig ut og ba publikum om å bytte passordene sine. Det tok ikke lang tid før kontrameldingene kom:

Før du bytter passord på en tjeneste som har vært rammet, må du være sikker på at den aktuelle tjenesten har tettet igjen sikkerhetshullet.

Flere publikasjoner har lister over firma som informerer om at de har tettet feilen. Blant de store tjenestene er det lurt å endre passordet på disse sidene:

- Tumblr

- Google/Gmail/YouTube

- Amazon Web Services

- eBay

- Dropbox

- Netflix

- SoundCloud

- OKCupid

- Wunderlist

- Telenor

Les saken: – Ikke bytt passord for tidlig

En generell hovedregel som du bør følge før du bytter passord, er å både sjekke nettstedet opp mot Heartbleed Test, samt å sikre at nettstedet offentlig har informert om at sikkerhetshullet er tettet.

– Hold deg unna internett de neste dagene

Tjenesten Tor, som vi har skrevet om tidligere, går offentlig ut og oppfordrer folk om å holde seg unna internett i noen dager:

If you need strong anonymity or privacy on the Internet, you might want to stay away from the Internet entirely for the next few days while things settle.

Dette er absolutt et alvorlig sikkerhetshull som man bør ta seriøst, og vi oppfordrer alle til å endre passord på de tjenestene som har bekreftet at de har tettet hullet.

Hva gjør du for å sikre deg mot Heartbleed-sikkerhetshullet?

Å hevde at noe er enkelt fordi du kan bruke et spesialisert verktøy, er latterlig. Hvis dere skal hevde at det er enkelt, så må dere forklare hva dette programmet gjør. Jeg mener; alt er enkelt så lenge du får en spesialist til å gjøre jobben for deg.

Jeg forstår hva du prøver å si, Jo-Erlend, men faktum er at vi omgir oss med «spesialiserte verktøy» hele dagen.

Nettleseren din er et spesialisert verktøy, det samme gjelder tekstbehandlingsverktøyet ditt og musikkavspilleren din. At et verktøy er spesialisert betyr ikke nødvendigvis at det er avansert.

Men når det er sagt: Noen av disse verktøyene som lar deg utnytte sikkerhetshullet Heartbleed er avanserte – det er det ingen tvil om.

Jeg går ikke med en innbitt frykt om at en person uten IT-kompetanse skal kunne bruke disse for å få tak i sensitiv informasjon om meg.

Men faktum er at disse verktøyene gjør det mulig for noen med en viss IT-kompetanse å utnytte hullet som Heartbleed er, og de gjør det enkelt. Så i konteksten vil jeg hevde at utsagnet ikke kan defineres som «latterlig».

Jeg er selv ingen sikkerhetsspesialist, men klarte likevel fint å hente ut informasjon fra kompromitterte sider, som f.eks. brukersesjoner, ved å kjøre programmet.

De som har det som oppgave å tjene penger på sårbarheter i programmer, og svindle folk, er vel som oftest spesialister på sitt område?

Jeg har hatt en tendens til å bruke samme passord flere steder fordi jeg har slitt med å finne på sikre passord som jeg husker.

Derfor har jeg nå tatt i bruk 1password og bruker den til å generere og lagre passord.

Hei,

hele problemet med dette er ikke muligheten for å finne passordet til brukeren – problemet er i hovedsak at man kan finne sertifikatet til brukeren og dermed utgi seg for å være serveren brukeren kommuniserer med. I et man-in-the-middle-attack vil dette resultere i en usynlig inntreden i brukerens kommunikasjon med f.eks Facebook.

et sertifikat inneholder en offentlig nøkkel og litt annen informasjon om hvem nøkkelen tilhører

Anbefaler denne «sjekkern»

possible.lv/tools/hb/

Den skiller på servere som er patchet = nytt passord, og servere som ikke er berørt = gjør ingenting.

xkcd.com forklarer Heartbleed så selv min mor forsto det.

[…] Les også: Hva er Heartbleed? […]