Løsepengevirus har kostet norske virksomheter nærmere én milliard kroner. Samtidig øker antallet angrep kraftig. Bare i 2021 ble minst 24 virksomheter rammet.

En rekke store norske selskaper ble i desember offer for digitale utpressere som stengte ned deres IT-systemer. Mediekonsernet Amedia måtte stoppe trykkingen av papiraviser, Nortura kunne ikke ta imot dyr til slakting, og ansatte i Nordic Choice var nødt til å låse gjestene inn og ut av hotellrommet.

NRK har identifisert minst 35 hendelser der kriminelle har forsøkt å stenge ned en norsk virksomhets IT-systemer i løpet av de tre siste årene.

Disse virksomhetene beskriver samlede tap på nærmere én milliard kroner. Men det er sannsynligvis snakk om langt høyere summer, ettersom det er vanskelig å beregne de totale kostnadene ved et dataangrep.

Mange dataangrep blir heller aldri kjent for offentligheten.

– Vi tror det betales løsepenger i langt større grad enn det vi liker å tro.

Det sier Odin Johannessen som leder Næringslivets sikkerhetsråd og tidligere var øverste sjef for Hæren.

Betaler en virksomhet løsepengekravet unngår de typisk å bli omtalt på den kriminelle grupperingens informasjonsside. Det reduserer sannsynligheten for at angrepet blir kjent.

Eksplosiv økning

Av de 35 hendelsene NRK har identifisert de tre siste årene, skjedde hele 24 forsøk i 2021.

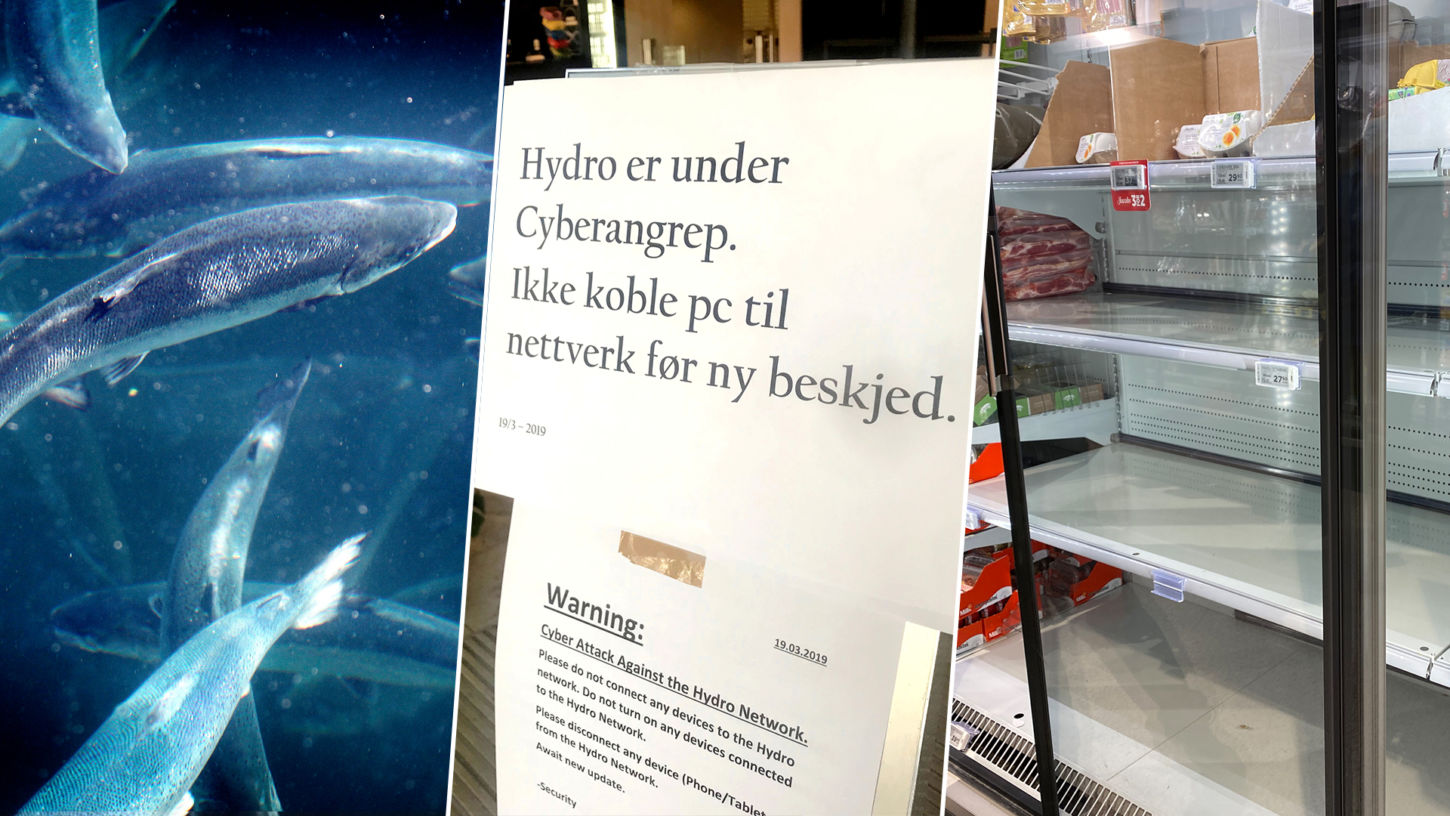

Det er likevel dataangrepet mot Hydro i 2019 som til nå har kostet mest. Selskapet regner selv å ha tapt omtrent 800 millioner kroner som følge av hendelsen.

Hydro ble samme år tildelt en pris for sin åpne kommunikasjon om hva som hadde skjedd og hvilke konsekvenser det fikk for selskapet.

Andre selskaper oppgir at de har hatt 157 millioner kroner i utgifter som følge av et digital utpressingsforsøk.

Akva Group, som leverer utstyr til fiskeoppdrett, har estimert sine kostnader til rundt 50 millioner kroner. Østre Toten kommune anslår i dag sine direkte utgifter etter dataangrepet i fjor til 33,2 millioner. De reelle kostnadene er langt høyere. I tillegg har Datatilsynet varslet at de vil gi kommunen fire millioner i bot.

I desember ble tre store norske selskaper rammet av slike angrep som påvirket driften. Hva disse har kostet er det for tidlig å si noe om, forteller Nortura og Amedia til NRK.

Dataangrepet mot Nordic Choice har kostet minst 10 millioner kroner, ifølge et tidlig anslag delt med NRK. Dette til tross for at de ikke måtte stenge noen hoteller og svært raskt kom seg tilbake til et akseptabelt driftsnivå, ifølge Eirik Bogsnes som leder Choice-selskapet Hotel Services.

Det Molde-baserte selskapet Glamox oppgir at de ble utsatt for et dataangrep, men at det ble avverget.

– Kostnadene ved angrepet er derfor begrenset, sier administrerende direktør Rune Marthinussen.

Norske ofre for digitale utpressere

| Selskap | Tidspunkt |

|---|---|

| Hydro | mars 2019 |

| Papirkompaniet | juli 2019 |

| Addtech | november 2019 |

| Steinsvik | april 2020 |

| Vard Group | juni 2020 |

| P7 Kristen Riksradio | juli 2020 |

| Karmsund Maritime Offshore Supply AS | august 2020 | Kuraas | august 2020 |

| Sopra Steria | oktober 2020 |

| Synsam | oktober 2020 |

| Hurtigruten | desember 2020 |

| Østre Toten kommune | januar 2021 |

| Akva Group | januar 2021 |

| Tietoevry | februar 2021 |

| Nordlo Group AB | april 2021 |

| Habi | april 2021 |

| Volue | mai 2021 |

| Kjellesvik og Severinsen | mai 2021 |

| Sullestad | mai 2021 |

| Mellomstor bedrift AS | mai 2021 |

| Liten bedrift AS | mai 2021 |

| Axiell Norge AS | juni 2021 |

| Techotel Norge AS | juni 2021 |

| Inocean | juli 2021 |

| GK | juli 2021 |

| Radio Nordkapp | september 2021 |

| Helgelands blad | september 2021 |

| Norsvin | november 2021 |

| Glamox | november 2021 |

| Nortura | desember 2021 |

| Amedia | desember 2021 |

| Nordic Choice | desember 2021 |

| CompuGroupMedical | desember 2021 |

| Eikås Sagbruk | desember 2021 |

| Leirvik | desember 2021 |

Oversikten er basert på søk i mediedatabasen Retriever, målrettede søk på Google, Norwegian Data Breach Tracker og kilder i IT-sikkerhetsmiljøet.

NRK har unnlatt å navngi to virksomheter som tidligere ikke har blitt omtalt i media. Virksomhetene er små og mener det kan få store negative konsekvenser for dem om det blir kjent at de ble ofre for digitale utpressere. NRK har heller ikke inkludert hendelser som kan være forsøk på digital utpressing, men som ikke har blitt bekreftet av virksomheten selv eller blitt publisert på en av de kriminelle grupperingenes nettsider.

Kjenner du til flere hendelser? Tips oss på [email protected] eller +47 47756515 (også Signal).

Vanskelig å regne på kostnader

Flere av virksomhetene NRK har kontaktet understreker at de kun oppgir direkte kostnader ettersom det er svært vanskelig å regne på de totale kostnadene av et slikt angrep.

Direkte kostnader er gjerne innleie av ekspertise, fornyelse av IT-systemer og tiden egne ansatte har måttet bruke på håndtering av angrepene.

– Jeg unner ingen å bli utsatt for dette, sier Reidar Berthelsen i Inocean til NRK. Selskapet ble rammet av et løsepengevirus i juli. Han anslår at de i hvert fall har hatt direkte utgifter på 2,5 millioner kroner.

Et lignende angrep på samme tid kostet entreprenørselskapet GK nærmere 10 millioner, til tross for at det i liten grad påvirket den forretningsmessige virksomheten deres og at ingen av kundene ble skadelidende.

– Kostnadene er knyttet til konsulenter, ekstra interntid for vår IT-avdeling og andre nøkkelressurser som måtte håndtere angrepet, gjenopprette data og igangsette systemer, sier Guro Steine i GK til NRK.

Store mørketall

– Løsepengevirus har eksplodert i omfang, sier Vidar Sandland i Norsk senter for informasjonssikring (Norsis).

Han forteller at det også finnes virksomheter som ikke forteller offentlig om at de har blitt utsatt for et løsepengevirus.

– Jeg vet det er mørketall fordi jeg selv har håndtert saker som ikke har vært omtalt i media, fortsetter Sandland.

Mørketallene bekymrer Næringslivets sikkerhetsråd (NSR), som hvert år kartlegger den digitale sikkerhetstilstanden i Norge.

De mener man vet for lite om hvordan løsepengevirus rammer norske bedrifter, men understreker at alle kan rammes uavhengig av størrelse og omfanget av sikkerhetsarbeid. I år utvider derfor NSR sin undersøkelse betraktelig. Digital utpressing vies langt mer oppmerksomhet enn tidligere.

Odin Johannessen, som leder NSR, mener at de ikke finnes gode norske estimater på hva løsepengevirus koster. Han henviser til at EUs cybersikkerhetsbyrå har anslått at over 10 milliarder euro ville bli betalt i løsepenger i 2019 alene.

En undersøkelse blant 5000 IT-ansatte i 30 land, gjennomført av det britiske selskapet Sophos, viser en økning i andelen som betaler utpresserne mellom 2020 og 2021.

NSR ønsker å øke forståelsen for løsepengevirus og at å betale krav fra utpressere bidrar til kriminelle nettverks fortsatte eksistens.

– Hvis man blir uthengt, vil mange kanskje fort foretrekke løsepenger fordi da trenger ingen å få vite noe, forteller Johannessen.

Han ønsker derfor et oppgjør med en «name and shame»-kultur hvor ofre for IT-angrep blir uthengt i etterkant.

– For å få til det er vi avhengig av at virksomhetene er trygge når de åpner seg for andre virksomheter i forhold til både gode, mindre gode og dårlige ting de har gjort, og som har ledet til den aktuelle hendelsen.

Han mener bedrifter må lære av hverandre for å bli bedre og er spesielt kritisk til medieoppslag om hva selskapene burde gjort annerledes og hvorfor akkurat de ble rammet.

– En «name and shame»-kultur dreper effektivt enhver lyst til å stå frem og dele erfaringer, sier Johannessen.

Oppdatert 12. januar: Lagt til informasjon om Papirkompaniet og Helgelands blad i oversikten og oppdatert antallene for kjente angrep samt presisert at Akva group er leverandør til oppdrettsselskaper i øverste bildetekst. Oppdatert 8. februar: Lagt til bedriftene Karmsund Maritime Offshore Supply AS, Kuraas, Steinsvik, Kjellesvik og Severinsen samt oppdatert antallene for kjente angrep.

Det ville vært interessant å høre om hvordan kostnadene fordeler seg mellom utbetaling av løsepenger og jobben med å renske opp uten å betale løsepenger.

Antagelig er mange bedrifter som har betalt løsepenger ikke spesielt villig til å stå fram med det, så det er vel ikke å håpe på at vi får vite det. Ihvertfall ikke mer enn unntaksvis.

For de som ikke betaler løsepenger, men har utgifter i ti- og hundre-millioners-klassen for å gjenvinne kontrollen, reagerer jeg umiddelbart: Hadde de hatt regelmessige «brannøvelser» – simulert at alle online-data har gått tapt, og gjenopprette systemene – da kan jeg ikke forstå at kostnaden ved gjenopprettingen kan komme opp slike beløp!

«The Tao of Backup» (taobackup.com/) sin femte søyle, Testing, er stadig relevant.

I det hele tatt: Den tjuefem år gamle «Tao of Backup» er like treffende i dag som da den ble først publisert (med mulig unntak for «Epilogue» …). Et virkelig gullkorn!

Vi fikk ikke noe klare svar på summer angående utbetalinger av løsepenger. Vi må nesten se om vi kan ta det i neste runde.

Bedrifter med god IT løsninger betaler ikke slike løspengevirus. Er enkelt å bare rulle tilbake backup, så er problemet løst.

Hos oss fikk vi også slike spredd ut. Raskt å fikse.

Anders, jeg har vært involvert i recovery fra flere store bedrifter (med over 1mrd i omsetning) og hver gang har angreperne bevisst angrepet backup løsningene og gjort disse ubrukelige. Alt fra å kryptere hot-backups, til å knekke og kryptere tape-robotenes databaser, slik at du ikke har kontroll på hva som er på tapene. Det er ikke så lett som en skulle tro dessverre.

Hvis sensitiv og gradert informasjon kan nås via internettet så er det noen som burde ha fått seg ny jobb.

Så du forventer ganske stor bevegelse på arbeidsmarkedet for IT-folk, forstår jeg?

Ha alltid backup uten netttilknytning med stroke watch.Det sparer deg mye konsulent innleiing og hemmelig heter på avveie

Må le litt av dette her, NSA tok ned infrastrukturen til Conti et par uker før Amedia-«angrepet».

Lov å le litt, men Conti har en backup Command and Control mekanisme som gjør at den er vansklig å bli kvitt.

Om CNC er nede, så leser viruset siste oppdatering fra en Blockchain wallet, som inneholder kryptert URLer/IPer til de nye CNC Serverne.

Dette gjør at alle agenter kan komme veldig fort tilbake igjen uten mye manuelt arbeid.

Burde ikke land samarbeide bedre for å stanse dette og ta de som står bak? Virker nesten som man aksepterer slik virksomhet, og lite sies om hvordan man jobber med å ta de som står bak slike angrep. Angrep er beste forsvar. Er fokus kun på å beskytte seg så er det jo dritt frem for folk å prøve seg. Kutt all datatrafikken til og fra Russland kan være en start. Be Russland rydde opp internt før man godtar trafikk igjen.

Ikke glem at myndighetene selv i stadig sterkere grad benytter seg av elektronisk sporing og overvåking. For sin egen del er de slett ikke interessert i et så effektivt personvern at det også hindrer deres tilgang til detaljerte personopplysninger.

Det ville være interessant å vite om de angrepne virksomhetenes IT systemer var lokale eller cloud-baserte. Jeg forestiller meg at et cloud-basert system, med full replikering av alle kjernedataene til en separat geografisk region burde kunne redusere den tida det tar å gjenopprette et infisert system når løsepengeviruset opptrer.

Under Hydro sitt angrep hadde alle fortsatt tilgang til e-post og andre skybaserte løysingar fra O365

Samtidig er tåke-systemer nærmest det motsatte av å beskytte seg mot angrep fra nettet. Egentlig burde enhver maskin som ikke har oppgaver som absolutt krever nett-tilgang være offline! Oppgavene burde sorteres slik at en online maskin kun utfører oppgaver som krever nett-tilgang; alt annet flyttes til offline-maskiner.

Men naturligvis: Å så mye som å antyde at noen maskin skulle være offline i dag er reinspikka kjetteri, å banne i kjerka.

Naturligvis: Mange offline-oppgaver er å handtere data som kommer fra eller skal ut på Internet – f.eks. en database. De må ha en måte å få data til/fra nettet. Så «offline» vil ofte i praksis bety «off Internet«. Backend maskiner må ofte kunne utveksle data med frontends. Men det må være med metoder som ikke kan adresseres fra det store eksterne Internettet. Vi burde hatt alternative, ikke IP-baserte, protokoller for utveksling front/backend!

Det er nok lite realistisk i dag. Det eneste realistiske er å kastrere TCP/IP-stakken helt inne ved rota, slik at det eneste som slipper gjennom en gateway er en applikasjons-spesifikk protokoll for f.eks. databsase-kall med full autentisering av spørreren. Selv det er vanskelig nok: Dagens software-utviklere tar for gitt at enhver applikasjon skal kunne basere koden på tilgang til diverse nett-tjenester.

Men det er mulig å lage back office applikasjoner ikke er avhengig av allverdens internett-funksjoner. Det er mulig å lage en gateway som kun slipper igjennom IP-pakker for én spesifikk protokoll, og med kildeadresse begrenset kun til kjente, lokale maskiner. Applikasjonene kan være fullt funksjonelle på alle måter, bortsett fra at det fra maskinen de kjører ikke er mulig å bruke Internet for annet enn ekstremt begrenset, strikt kontrollert datautveksling – uansett applikasjon på backend-maskinene. Hvis en super-streng gateway / pakkefilter er en fysisk maskin mellom to fysisk adskilte nettverk, og backoffice-nettverket ikke har noen annen ekstern tilkobling (heller ikke trådløst), kan ulike tjenermaskiner ha full TCP/IP segimellom.

Det bare er ikke moteriktig å lage applikasjoner av det slaget. Man liksom «må» kunne oppdatere kode over nettet, synkronisere klokker etter NTP, la tjeneren på bakrommet både direkte tolke bruker-input og produsere websider tilgjengelig over htttps, istedetfor å overlate alt slikt til frontend presentasjonsmaskiner.

Som regel når jeg leser mer detaljerte tekniske beskrivelser av hvordan et dataangrep er gjennomført, nikker jeg: «You asked for it – you got it». Og sender du kritiske data ut i tåka, da har du bedt om det.

Litt av poenget med sky-løsninger er jo nettopp å isolere alle funksjoner (maskiner, tjenester) som ikke skal eksponeres til verden utenfor. Hvorvidt maskinen er «offline» i en egen-eid bunker (datasenter) eller «offline» på en sky-tjeneste er egentlig ikke så viktig.

Litt av poenget med sky-løsninger er jo nettopp å isolere alle funksjoner (maskiner, tjenester) som ikke skal eksponeres til verden utenfor. Hvorvidt maskinen er «offline» i en egen-eid bunker (datasenter) eller «offline» på en sky-tjeneste er egentlig ikke så viktig…

Jeg synes det er påfallende hvor raskt bedrifter som er angrepet forsikrer om at kundeinformasjon ikke er på avveie.

Kundeinformasjon er neppe det bedriftene verner mest om, men er samtidig en lett omsettelig vare.

Myndighetene burde beskytte oss kunder mot unødvendig innsamling av persondata. Vi kan ikke betale løsepenger for å komme oss unna identitetstyveri, som kan være langt mer ødeleggende enn tap av bedriftsdata eller produksjonsdøgn.

Eneste ulempen er at vi ønsker oss alle gevinstene ved at de samler inn data om oss.

Eksempel: En venn av meg hadde invitert sin voksne sønn til søndagsmiddag, og skrøt av hvor praktisk det var at takket være Internett kunne de følge med på hvor han var på sin formiddags-sykkeltur rundt Jonsvannet, slik at de kunne time middagen til han kom tilbake. Men kan de følge med på hvor han hopper av sykkelen for å slå lens, da kan i prinsippet hvem som helst andre også spore hans bevegelser nærmest meter for meter. At dette kunne være noe personvern-problem var vanskelig for min venn å forstå.

Et beslektet eksempel: En bank hadde en app der du kunne gjøre alle slags transaksjoner fra mobilen. Denne appen nektet å fungere om den ikke hadde tilgang til GPS-posisjonen din. Da det ble tatt opp (var det Datatilsynet? Husker ikke!) svarte banken at et fundamentalt element i deres kundetjeneste var å alltid kunne gi veiledning om hvor nærmeste filial befant seg. Herregud, hvor bruker jeg en bank-app? Det er for å slippe å oppsøke nærmeste filial! Jeg har brukt dette eksempelet i massevis av diskusjoner, og skremmende ofte får jeg litt milde protester: Jammen, det er da utrolig praktisk å få vite hvor nærmeste filial er, synes du ikke det?

Vi ønsker aktivt alle «gevinstene» det har å bli sporet, enten det er geografisk, at du får 1% rabatt på Samvirkelaget om du lar dem få arkivere alle detaljer om ditt forbruksmønster (ved å bruke plastkort når du betaler), eller du lar streaming-tjenesten kartlegge alt du ser på eller lytter tid fordi det er så praktisk at de husker hvor langt du hadde kommet i den filmen du så halvdelen av i går.

Når vi vil bli kartlagt og sporet, da kan vi ikke gå til myndighetene og kreve at de skal forby de negative effektene av det, og tro at vi kan beholde de «praktiske» og «nyttige» effektene av samme kartlegging og sporing.

Selv gir jeg avkall på massevis av disse «praktiske» og «nyttige» effektene for å redusere kartlegging og sporing. Enda har jeg det valget på mange felter, men det forsvinner på flere og flere felter. F.eks. tar mange til orde for at det skal bli umulig å legge skjul på hvilket tannpastamerke du kjøper og hvilke bussturer du tar – muligheten for å betale kontant forsvinner.

Vi velger å støtte opp om overvåkings-samfunnet, enten det er kommersielle interesser eller myndigeter som står for det. You asked for it, you got it.

Hva gjør myndighetene for å hjelpe næringsdrivende og staten i denne saken?

Det virker som at du har spesifikke forventninger. Vil du utdype dem? Venter du f.eks. et strikt pålegg om daglig offline, offsite backup? Eller tenker du på noe annet?

Jeg synes det er frustrerende at dere ikke nevner hva som er årsaken til den voldsomme økningen, og den eneste måten vi kan fikse problemet: Regulering av kryptopenger. Hvis det er enkelt å flytte store pengemengder over landegrensene vil dette bare fortsette å bli verre og verre. Se: stephendiehl.com/blog/ransomware.html

Dere må gjerne også ta med at det finnes statistikk på at selskaper som blir hacket ofte får nye hackerangrep senere.