Ved å manipulere nettadressen til en rekke nyhetsbrev har det vært mulig å hente ut informasjon om andre. Leverandøren oppgir selv at sårbarhetene som har blitt avdekket nå er håndtert.

Roy Solberg, en IT-utvikler fra Bergen, startet i juni 2018 å legge merke til at nyhetsbrev levert av det norske selskapet Oculos kunne utnyttes til å gi ut informasjon om ham og mange andre.

Etter hvert som han fant disse tilfellene rapporterte han det til kundene, og noen ganger leverandøren selv. Overfor NRKbeta har han dokumentert elleve tilfeller hvor personinformasjon kan ha kommet på avveie.

Hvorfor er det viktig: Det har vært mulig å hente ut informasjon om kunder til selskaper som Telenor, Nille, Plantasjen, og leketøyskjeden Ringo ved å manipulere nettadresser (URL) forbundet med deres nyhetsbrev. Samlet kan millioner av nordmenn være berørt.

Varslet Datatilsynet

Plantasjen opplyser via økonomidirektør Christian Rykke at de har varslet Datatilsynet og redegjort for tiltakene de vil iverksette.

– Vi er imidlertid ikke tilfreds med at det var NRK – og ikke Oculos selv – som gjorde oss kjent med disse opplysningene om det aktuelle sikkerhetshullet. Dette vil være del av evalueringene vi skal gjennomføre med Oculos snarest mulig, skriver Rykke.

Plantasjen oppgir selv å ha nesten 900.000 medlemmer i kundeklubben, ifølge en artikkel i ehandel.

– Vi kan slå fast at feilen er rettet og alle persondata nå er forsvarlig sikret. Det ser ut til at enkelte kundeopplysninger, som navn, telefonnummer, og epostadresser, i en periode kan ha vært tilgjengelige via en helt spesiell fremgangsmåte.

Manipulerte URL-er

– Jeg er irritert over at de behandler mine data på en så skjødesløs måte, sier Solberg.

Han har de siste årene omtalt en rekke sikkerhetsbrister på bloggen og i norske medier som en del av arbeidet med å gjøre folk mer bevisst om IT-sikkerhet. Flere av sårbarhetene har startet med en nettadresse (URL) hvor han kan endre tallene.

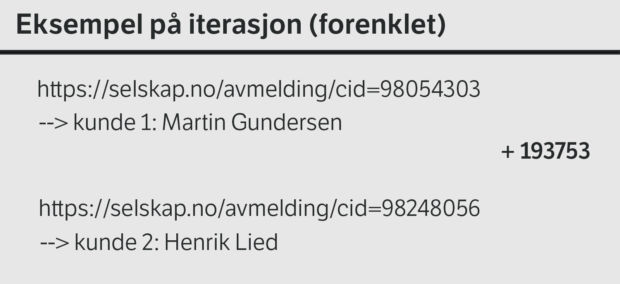

For eksempel gjorde det magiske tallet 193.753 det mulig å hoppe mellom brukere i noen av nyhetsbrevene, og slik få ut informasjon om dem. I de fleste tilfellene var det kun mulig å hente ut telefonnummer og epostadresse, andre ganger flere personopplysninger.

I et nyhetsbrev (selskapet er ikke omtalt i artikkelen) var det mulig å komme seg til en innstillingsside hvor man også kunne hente ut passord til sluttbrukeren. Om brukeren hadde fylt inn ekstra informasjon som stillingstittel, arbeidssted, og adresse ville også det være mulig å hente ut. Oculos oppgir til NRKbeta at dette forholder ligger tilbake i tid og at sårbarheten ble håndtert etter påsken.

Solberg oppgir at han kun har testet ulike metoder for å dokumentere sårbarhetene:

– Det er rart at et firma som sitter med opplysninger på flere millioner personer ikke leier inn et tredjepartsfirma for å sjekke sikkerheten. Det burde nesten være lovpålagt, sier Solberg.

Tips journalisten om personvern og IT-sikkerhet på telefon eller Signal: (+47) 47 75 65 15 eller [email protected]

– Vanskelig å sjekke på tvers av kunder

– Vi kan ikke kommentere forhold som omhandler enkeltkunder, sier Toralf Waaktaar-Slokvik i Oculos, og fortsetter:

– Det er kommet informasjon om at det har vært en teoretisk mulighet til å utnytte våre systemer, men ikke gjort. Sårbarhetene er blitt lukket i tråd med våre rutiner, sier Waaktaar-Slokvik.

Til NRKbeta oppgir Roy Solberg at han synes det er spesielt kritikkverdig at Oculos selv ikke igangsatte en større gjennomgang av sikkerheten etter at han først tok kontakt i juni 2018. Senest i mai kom Solberg selv over en lignende svakhet hos en ny kunde.

– Hvorfor har Solberg fortsatt å finne svakheter i deres løsninger, men ikke dere?

– Det dreier seg om at plattformene er bygget på forskjellige måter og at kundene er satt opp på forskjellige løsninger. I tillegg er det forskjellige maler og skjema for hver enkelt. Flere av kundene har komplekse oppsett, og det gjør det vanskelig å sjekke på tvers av kundeporteføljen, sier Waaktaar-Slokvik.

Ifølge Waaktaar-Slokvik har de siden påsken gjennomført en rekke manuelle kontroller for å avdekke om også andre kunder kan være berørt.

Etter sommeren skal Oculos lansere et «white hat»-program hvor «snille hackere» kan få kompensasjon for å finne svakheter som Solberg avdekket.

Hold deg oppdatert om personvern og IT-sikkerhet

Få et ping i postkassa hver gang vi publiserer noe interessant om teknologi eller medier!

– Tar opplysningene svært alvorlig

Til NRKbeta opplyser Telenors kommunikasjonssjef, Caroline Lunde, at deres berørte nyhetsbrev delte tilbud og produktnyheter med mobil- og bredbåndskunder.

– Da vi oppdaget dette ble lenkene umiddelbart deaktivert, frem til URL-ene var godt nok utformet til å ivareta de strenge kravene vi stiller til beskyttelse av informasjon om våre kunder, skriver Lunde i en epost.

Administrerende direktør i Nille, Kjersti Hobøl, opplyser at Nille siden 2015 har tatt i bruk en annen løsning, men at de ser alvorlig på hendelsen.

– Vi er ikke fornøyd med at en «white hat» hacker har fått tilgang til å hente ut data om våre kunder, selv om disse er av ikke-sensitiv karakter, sier Hobøl.

Til NRKbeta oppgir sjef for Nordic Toy Team, selskapet bak Ringo, at de ikke ønsker å kommentere forholdet.

Jeg antar at en programmeringskyndig relativt enkelt kan sette sammen et script eller program som tester numre i lenker, for på denne måte finne frem til «magiske tall» slik nevnt i artikkelen.

Bra at dette ble avdekket, og forhåpentligvis ordnet opp i. Der er nok problemer med identitetstyveri om man ikke skal gi vekk navn, nummer og mere til…

For meg som IT-mann virker det svært underlig om det er «vanlig» at kundenumre økes i trinn på 193.753! Et trinn på 1 ville vært greit å forstå (men ikke særlig sikkert, hvis det er alt som kreves for å komme til kundeopplysninger!). Var det snakk om trinn på noen hundre eller et par tusen, delelig på fire, ville jeg anta at trinnet var størrelsen på en kundepost, verdien var filadressen til denne posten. Men kundeposter med størrelse nær 200 kbyte, og oddetall, er tvilsomt. Det er neppe det!

Dette er såpass sært at jeg vil tro de kundene som er utsatt for det helt eller delvis bruker samme programvare. Det kan godt hende programvaren er levert av ulike firmaer, men at disse bruker samme bibliotek.

Knapt noen utvikler i dag web-grensesnitt fra bunnen av – alle bruker et eller annet «rammeverk», og henter in dusinvis, gjerne hundrevis, av pakker fra nettet uten å sjekke etter hvordan de virker. Problemet kan ligge i en slik pakke. Du kan finne utrolig mye rart i tilfeldig åpen kildekode på nettet!

Hadde utvikelerne av systemet tenkt gjennom problemstillingen, ikke bare blindt aksepter en pakke for å handtere brukerkontoer, kunne de heller valgt en løsning der f.eks. ID-en var en hash av brukernavnet og andre ikke-modifiserbare brukerverdier. Hvis ID-en ikke er ment for kunden, bare for å holde sammen enkelt-forespørsler gjennom en dialog, burde ID variere fra dag til dag. Osv osv.

Som IT-mann føler jeg meg ofte skamfull på standens vegne over hvor amatørmessig en del av det vi leverer er. Sannheten er at det reelt kan være amatør-arbeide: Spesielt Javascript og Python har mekanismer for å hente inn andres tilbud svært enkelt og, dessverre, ukritisk.

Det stilles ingen formelle krav til den som tilbyr en pakke, og svært beskjedne krav til innholdet i den. Dessuten: Du henter inn en pakke, men den er basert på fire andre pakker som hentes inn automatisk uten at du ser det. Disse er igjen basert på flere andre pakker, og slik fortsetter det: Selv om du undersøker den ene pakken du ba om, trekker den kanskje med seg hundre andre som du knapt vet om, og ikke tenker på å undersøke.

Høyt utdannede IT-utviklere arbeider under et press om høy produktivitet. Ingen kan oppfylle disse kravene om de skal finstudere alle de hundre pakkene. Det virker på meg som at det i vår bransje blir ansett som helt normalt å levere fra seg produkter der den presumptivt ansvarlige «utvikleren» bar har sett på en ørliten flik av koden; 99% er hentet inn utenfra og blir brukt uten noen form for kvalitetssjekk, eller kontroll på at de oppfyller f.eks. krav til sikkerhet, oppfylling av standarder osv.

En håndverksmester er ansvarlig for alt arbeide som utføres av lærlinger, og selv det som utføres av svenner i hans bedrift. I IT-bransjen er det i stor grad slik at mesteren kun ser på sitt eget arbeide, og toer sine hender for det han ikke selv har utført, selv om det leveres fra hans bedrift.

Jeg er selv en mester i faget, og snakker ikke om «dem», jeg snakker om oss. Og ser i bakken.

Etter at personvernreglene kom,- har en fått mer en følelse av at en mer blir sporet på det en bedriver seg med på nettet. Samtykkene en gir er formulert nærmest som en vits,- og med et par tastetrykk blir en nærmest invadert,- det virker så uskyldig,- og flosklene og ansvarsfraskrivelsene står i kø,- på repeat,- de spør ommatt og igjen,- for så å invadere deg. En smule maktesløshet siger inn.