De fleste av oss bruker avansert kryptering hver dag uten å tenke noe særlig over det. Men når er du sikret og når er du sårbar? Og hvordan fungerer egentlig kryptering?

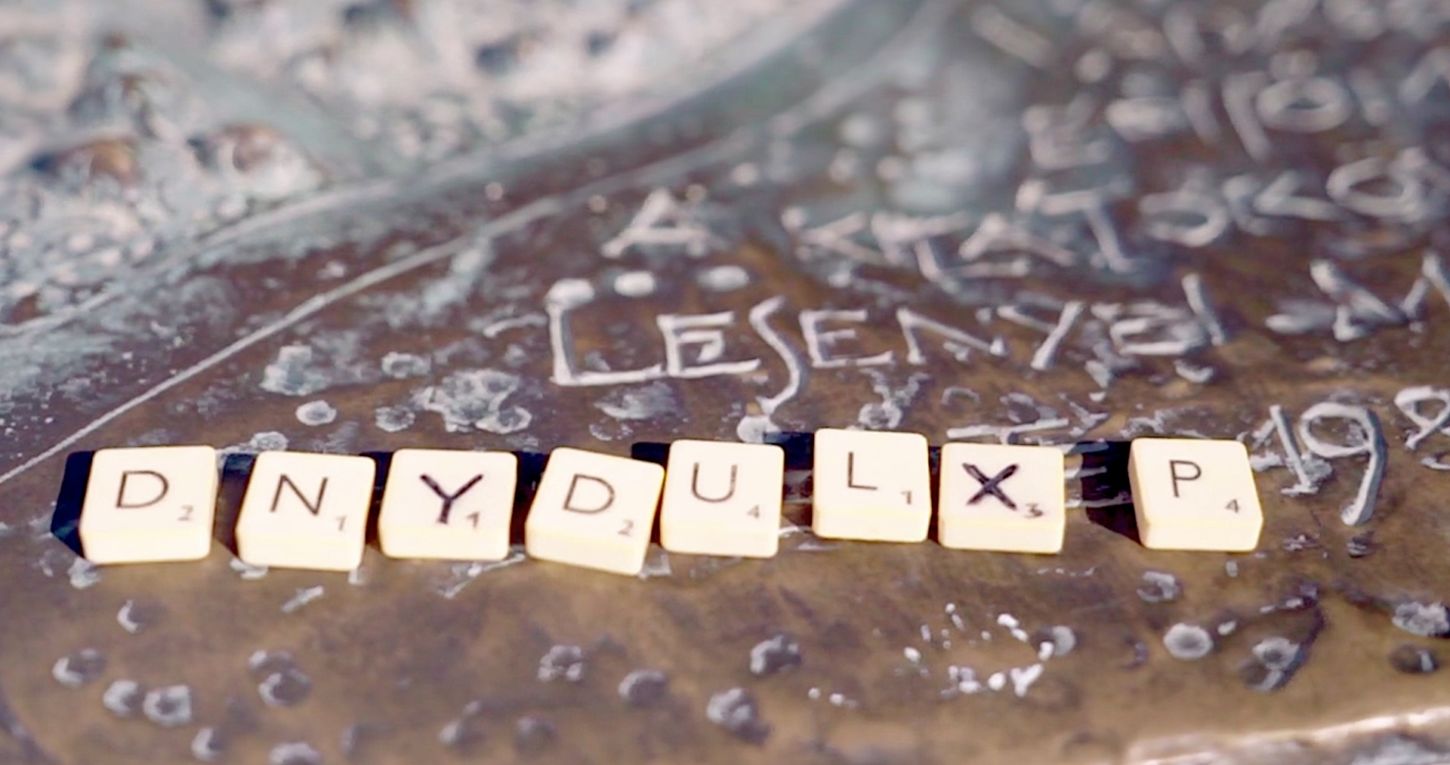

I ukens episode av Den Ultimate Agent lærer deltakerne om denne eldgamle teknologien. De bruker samme teknikk som Julius Cæsar benyttet da han kommuniserte med sine generaler. Den er enkel å knekke, men et godt utgangspunkt for å forstå hvordan kryptering virker, og en fin inngang til å se litt på hvordan du nå bruker kryptering i det daglige.

Jeg kalte det ikke kryptering da jeg satt og lekte med kodespråk som guttunge. Men som så mange andre så kjenner jeg godt til cæsarchiffer som de også bruker i Den Ultimate Agent.

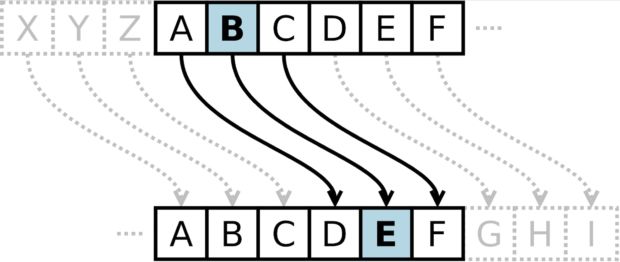

Når du benytter cæsarchiffer så bytter du bokstavene et visst antall hopp fremover eller bakover i alfabetet.

Skal du kommunisere med noen ved hjelp av denne metoden må du først bli enig med mottaker om at det faktisk er cæsarchiffer dere skal bruke. Og så må dere utveksle «nøkkelen», som er det antall tegn man skal hoppe.

Knekke koden uten nøkkel

Når noen prøver å stjele informasjon gjør de forsøk på å dekryptere uten å ha nøkkelen eller nok informasjon. En metode som kan brukes dersom krypteringen er så svak som ved cæsarchiffer er det som kalles frekvensanalyse. Da må du vite hvilket språk som er brukt. Så analyserer du bokstavene i den krypterte meldingen basert på hvor ofte hver bokstav dukker opp. På norsk er for eksempel E, T og R de mest brukte bokstavene.

Analyserer du en kryptert tekst og finner at bokstaven H opptrer oftest kan du begynne med å sette inn en E der i stedet.

Har du en mistanke om at det er cæsarchiffer som er brukt er det jo da også overhengende fare for at det er tre posisjoner fremover som er nøkkelen, fordi H ligger tre posisjoner foran E.

Rå kraft

Den andre metoden som ofte brukes for å knekke koder er det som på engelsk kalles «brute force». Den metoden har blitt enklere å benytte med datamaskinenes inntog. Her er også cæsarchiffer et godt eksempel. Det er 29 bokstaver i det norske alfabetet. Det betyr at for cæsarchiffer finnes det bare 29 mulige nøkler. Det tar ikke så veldig lang tid å teste alle sammen. Når du treffer den riktige gjør plutselig teksten mening.

Ved hjelp av kraftige datamaskiner kan man knekke ganske avansert kryptering på denne måten.

Er du nysgjerrig på datasikkerhet?

Få et ping i postkassa hver gang vi publiserer noe interessant om teknologi eller medier!

Mer avansert

Moderne kryptering er langt mer avansert enn cæsarchiffer, men man finner faktisk rester av den gamle metoden i mer komplekse systemer også. Som for eksempel i vigenèrechifferet som er langt vanskeligere å dekryptere uten nøkkelen.

Før datamaskinenes inntog satt agenter og eksperter selv med oppgaven det var å kryptere og dekryptere meldinger. Nå tar datamaskiner seg av denne jobben. Derfor tenker vi ikke over at vi benytter kryptering dagligdags.

Du trenger ikke å forholde deg til den komplekse matematikken som ligger bak og sikrer kommunikasjonen du gjør på nett. Du ser klartekst når du klikker deg rundt i nettbanken, men informasjonen blir kryptert mellom deg og banken.

Men er vi egentlig sikre? Er alt vi gjør på nett kryptert slik at ikke utenforstående kan lese det du skriver? Nei, det er det ikke.

Dersom du bruker ukryptert kommunikasjon kan utenforstående få tak i både innlogging, passord, kredittkort og privat informasjon. Her er noen råd slik at du kan sikre kommunikasjonen din bedre:

Nettleseren

Mesteparten av det vi gjør på nett foregår i nettleseren. Den kan også hjelpe deg med sikkerhet og kryptering. Og i løpet av de siste årene har tjenesteleverandørene blitt flinkere og flinkere til å benytte seg av dette.

Du kan sjekke om kommunikasjonen din er kryptert ved å se om det står HTTP eller HTTPS i adressefeltet. Står det HTTPS er du koblet til med en sikker kommunikasjon.

Chat

Her har også leverandørene blitt bedre og bedre. Men noen skiller seg ut. Bruker man det som kalles ende-til-ende-kryptering betyr det at det kun er du som avsender og mottakeren som får dekryptert meldingen.

Whatsapp, Telegram og Signal er kjent for å ha god kryptering fra ende til ende. Apples iMessage har også slik kryptering, men om mottakeren ikke har iMessage kan meldingene der gå som vanlig SMS. Som da ikke er kryptert fra ende til ende.

Oppdatering:

At en tjeneste har kryptering fra ende til ende betyr ikke at den er umulig å hacke. Har du svært sensitiv informasjon du vil kommunisere bør du undersøke veldig nøye hvilken metode du velger. Og at informasjon er kryptert betyr ikke nødvendigvis at utenforstående ikke kan se at person A har kommunisert med person B, selv om de ikke får tak i selve innholdet.

Et godt poeng som også blir nevnt i kommentarfeltet er at systemer som er basert på åpen kildekode kan være lettere å gå etter i sømmene for å sjekke om de er sikre. Av de tre chat-tjenestene som nevnes over er for tiden Signal den som har aller best rykte.

Facebook messenger har ende til ende den også. Men ikke som grunninnstilling. Du må selv aktivere «secret conversation» for å få full kryptering.

Passord og tofaktorautentisering

Uavhengig av nett og hvilken tjeneste du bruker så er det alltid viktig å ha litt orden på passord. Først og fremst ved at du aktiverer det som kalles tofaktorautentisering, og ved at du ikke har det samme passordet på mange tjenester.

Det trådløse nettet

Når du kobler deg til et trådløst nett må du noen ganger taste inn et passord og andre ganger ikke. Dersom du ikke trenger passord er kommunikasjonen mindre trygg enn når du har brukt passord.

På hoteller, konferanser, barer og utesteder hender det at det trådløse nettet ikke har passord. Da bør du tenke deg om før du kobler deg til. Det betyr ikke at alt du gjør er fullstendig åpent, men muligheten for å se på kommunikasjonen din er mye større.

Om du er usikker kan du eventuelt koble deg opp via nett på din egen mobiltelefon om du skal utrette sensitive oppgaver som nettbank og kredittkorttransaksjoner.

VPN

Det beste vil uansett være å benytte en VPN-tjeneste. Den sørger for å kryptere absolutt alt som skjer mellom deg og internett. Også når du er koblet til et trådløst nett som ikke er beskyttet.

Fullverdige VPN-tjenester koster penger. Men de fleste tilbyr en begrenset datamengde gratis. Noe som ofte er nok til de gangene du ikke har noe valg og må koble deg på et usikret nett. Jeg har selv benyttet gratisversjonene av både TunnelBear, HotSpotShield og Windscribe.

Her er det svært viktig at du gjør litt undersøkelser før du velger. Det finnes dessverre en del løsninger som gir seg ut for å være VPN, men som er fulle av reklame og funksjoner som prøver å lure deg. Søk, les deg opp og dobbeltsjekk at du laster ned riktig løsning.

Engelske Wikipedia har en grei liste som sammenligner noen av de mest populære tjenestene.

Vi blir sikrere

Den generelle utviklingen er faktisk at flere og flere tjenester stort sett får bedre sikkerhet. Nå bruker nesten alle HTTPS i nettleseren og et økende antall apper får ende-til-ende-kryptering. Så Cæsars gamle metoder lever i beste velgående. Både hos agenter på TV og i tjenestene vi bruker til daglig. Langt mer avansert i dag, men grunnprinsippene er de samme. Et system for kryptering som begge parter er enige om og utveksling av en «nøkkel» som brukes for å dekryptere.

Hei! Kjempebra at dere har artikler om slikt. Mistenker at mange som leser dem er mottagelige for litt dyoere innsikt, så jeg synes dere kunne ha nevnt et par ting:

1. Alle som har en fornuftig wifi-ruter hjemme kan gratis sette opp sin egen VPN-tjeneste på ruteren. Asus-rutere støtter f.eka OpenVPN som enkelt kan brukes på alle OS. Flott for å sikre trafikken på usikre wifi-nett, eller å få norsk IP-adresse i utlandet.

2. En beskrivelse av Elliptic Curve-ciphers kan bli vakker og har publikumsappell. Tenk at du krypterer teksten din ved å bruke en linje som krysser en kurve…

Keep up the good work.

Takk! Ja, her er det mye å ta tak i. Lavalampene som krypterer 10% av all internett-trafikk er jo også en nydelig historie: nerdist.com/article/wall-of-lava-lamps-protect-internet-traffic/

Eirik Solheim – Ikke fullt så nydelig med ‘Related posts’ som følger etter deg hele tiden. Tvert imot en styggedom. Slike sider besøker jeg bare én gang.

ssh -D 9192 dinbruker@enellerannenlinuxmaskindustolerpå

Sett opp nettleseren til å bruke SOCKS-proxy localhost:9192

Ferdig 🙂

Hei, bra artikkel!

Det blir kanskje unødig komplisert, men for at grønt merke på sider med https, er man helt avhengig av at listen med såkalte rot-sertifikater på pcen din ikke blir tuklet med. Det har desverre blitt en trend både fra programvareleverandører og hackere å tukle med disse. Se f.eks. sakene med Sony og Lenovo fra noen år tilbake.

Bra å få mer fokus på kryptering! Følg gjerne opp med beslektet stoff. F.eks. kan gjerne forholdet mellom link-lag-krypteringer (TLS etc.), ende-til-ende-kryptering (HTTPS etc.) og applikasjonsnivå (SMIME etc.), og gjerne filkryptering uavhengig av nettverk, belyses grundigere.

Dere bør også presentere grunnprinsippene i asymmetrisk kryptering, feks. RSA, med PKI og annet som hører til. Og hvordan det også brukes til signering.

Det er viktig å sette fingeren på hva som ikke beskyttes. Link-kryptering: For hvert hopp er strømmen dekryptert. HTTPS skjuler ikke hvilke nettsteder du kontakter. SMIME skjuler ikke hvem du har korrespondanse med, kun selve brevteksten. Kjøper du et X.509-sertifikat og får utlevert en «privat» nøkkel, er den ikke 100% privat: Leverandøren kjener den, med risiko for at den avsløres av innbrudd, utleveres etter krav fra myndigheter etc.

En annen side dere også kan ta opp er ulike angrepsmåter: Ordboksoppslag, «brute force» etc.

Bottom line: Folk flest burde vite langt mer om kryptering enn hva som faktis er tilfelle.

… og kanskje det neste steget er å lære folk til å bedre forstå hva man risikerer ved å brette ut utallige private detaljer på sosiale medier, la kommersielle aktører få fullstendig informasjon om alt du bruker penger på, og la «hvemsomhelst» kunne se hvor du befinner deg til enhver tid.

TLS er ikke link-layer men transport-layer end-to-end key-exchange, autentisering og kryptering.

Hei. Dere kunne godt ha fortsatt artikkelen med en kjapp intro i hashing av informasjon. Det er jo det som feiler altfor ofte i online-tjenester som har slapp sikkerhet – og det er sånn man «mister» passord.

Nå fikk jeg merkelig nok lyst på salt

Hei!

Takk for fin artikkel.

Facebook messengers «Hemmelig samtale» er så vidt jeg har forstått bygget på den åpne kildekoden i Signal.

Kan vi føle oss trygg på at ikke Facebook leser meldingene på veien?

Det er lenge siden jeg og mine nærmeste endret plattform for kommunikasjon fra messenger til Signal.

Også verdt å nevne er https eweryvhere en fin nettleser utvidelse laget av de samme som i the tor project. Utvidelsen sørger for at du blir redirregert til en https side hvis tilgjengelig. Slik at du oftere benyttes deg av https varianten til en nettside.

Dette er viktige problemstillinger, spørsmål, men ikke minst de mulige svar som finnes. Jeg har ikke peiling på det dere diskuterer, men det er viktig for min trygghet på nettet. Kunne noen av dere skrevet en kronikk o.l. på en NRK-side, slik at legfolk, gamliser eller andre kunne skjønt det? Much obliged, som Wodehouse skrev en gang. Takk!

Her var det mye å lære både i artikkelen og kommentarene. Skremmende med myndighetenes trang til denne masseoveråkningen. Hadde vært interessant om Orwell kunne ha fått uttalt seg.

Hei, lenge siden sist.

Har ikke lest saken skikkelig, så jeg skal ikke kommentere noe generelt på den, men jeg må si ifra om dette:

Å ha sikker kryptering på chatten sin kan være ekstremt viktig, livsviktig i noen tilfeller. Derfor er det alvorlig at dere påstår at Telegram er kjent for å ha god kryptering. Det er kanskje en utbredt misforståelse, men det er absolutt ikke sant at den er trygg.

Telegram har valgt å ikke bruke en standard krypteringsteknologi som aktivt opprettholdes av flere aktører, slik som WhatsApp og Signal gjør, men har isteden laget sin egen. Denne har blitt sterkt kritisert av mange sikkerhetseksperter. Se mer: en.wikipedia.org/wiki/Telegram_(service)#Security

I tillegg er ikke Telegram sine servere fri programvare, så folk kan ikke lete etter og bidra til å tette sikkerhetshullene deres. Dette anses som dårlig praksis i sikkerhetsmiljøer. Det samme gjelder WhatsApp, og noe dere burde opplyst om.

Istedenfor Telegram burde dere heller ha nevnt Wire. Se securemessagingapps.com/

Håper dere kan rette dette, ref den potensielle risikoen ved å bruke chat man tror er sikker.

Takk. Jeg har oppdatert saken med litt mer informasjon i det avsnittet.

Jeg vil uansett anbefale å gjøre veldig god research dersom man kommuniserer innhold som er så viktig at det kan stå om liv om den kommer på avveie.

Det som er i ferd med å skje er at samfunnet står i fare for å bryte sammen pga hackerangrep på sentral infrastruktur, tyveri av personinformasjon, og verdensomspennende kriminalitet og terror over nettet.

Hvis man forbyr enhver overvåking bør man vurdere å kutte nettforbindelsen til utlandet.

Det virker som om mange mennesker høyt oppe ikke ser alvorlighetsgraden i dette. For dette er høyst reelt!